システムインテグレーター

I・TECソリューションズは、先端ITシステムの紹介や導入、自治体から企業などへの技術サポートを行っています。苫小牧市や苫小牧商工会議所をはじめ地元の方々の出資により、ITを通じて地域の発展に寄与する期待を帯びて誕生し、地域唯一のデータセンターも運用しています。お客様の貴重なデータの保持・保管に活用しています。

当社の社員数は約200名で、そのうちの半数にあたる約100名がお客様先に常駐してシステム開発に携わっています。開発業務では開発用PCや保守用PCを複数台使用するほか、仮想環境を構築する場合もあるので、社員数以上のPCを管理しなければなりません。検証環境を一時的に構築するケースもあり、PC使用状況が常に流動的なため、それらを確実に、効率よく管理する仕組みが必要でした。以前から、他社の運用管理ツールを使用していましたが、近年の大規模情報漏洩事件の報道などを受け、社内の情報システム運用管理の体制強化を図るなかで、管理ツールについても見直すことに。当社が認証を受けているプライバシーマークやISMS(情報セキュリティマネジメントシステム)の基準に適合することはもちろん、さらに開発業務で取引があるメーカー様のパートナーガイドラインにも準拠した情報セキュリティ対策が実現できるツールを探しました。

選定候補は3製品あり、そのうち2製品を試験導入して動作を確認。例えば、他社製品ではレポートを作成する際に、データをCSV形式のファイルにエクスポートした上で表計算ソフトウェアなどでフィルタを施したり、加工したりする必要があるなど、運用上の手間が多く、少人数で運用するのには向いていないと感じる部分もありました。「SKYSEA Client View」は、「レポート」機能で必要な情報がすぐに出力できることはもちろん、レポートのテンプレートが充実していました。そのほか、単純な機能比較表ではわからない、実際の「使い勝手」も重点的に評価しました。当社は、販売会社としてお客様に管理ツールを提案させていただく立場でもありますので、「自信を持ってお客様にお薦めできるツール」という観点で検討を重ね、最終的に「SKYSEA Client View」を選びました。

これまでも、PCやUSBデバイスなどのハードウェアや業務で使用するアプリケーションなどの管理は行ってきましたが、これらIT資産を保有していることは把握できたとしても、それらが実際にどのような使われ方をしているのかを把握するには、大変な手間がかかっていました。「SKYSEA Client View」では、収集したIT資産情報と操作ログを連動させることで、「誰が、どのIT資産を、どのように使っているのか」を適切に確認できるので、状況をつかみやすくなりました。

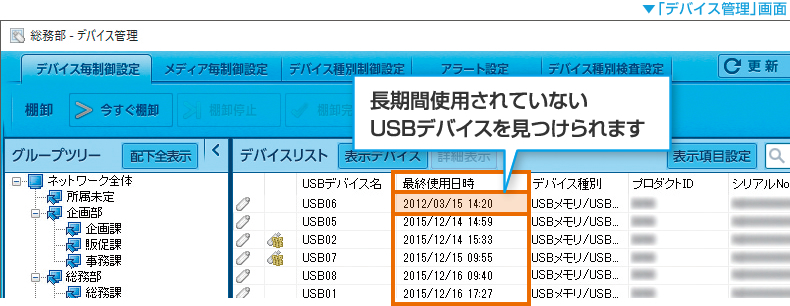

例えば、USBデバイスは保有台数が少ないほど情報漏洩リスクが抑えられるので、使用する数は最小限にすべきだと考えています。そこで「SKYSEA Client View」を使い、長期間使用していないデバイスを洗い出して、別部門で新しいデバイスが必要になった場合にそちらを転用することで、必要以上にUSBデバイスの台数を増やさないようにしています。また、開発案件の成果物を外付けハードディスクに保存して納品する際に、新たに購入したUSBデバイスが使用されたときには管理者にアラート通知されるように設定しているので、私ども社内システムグループでも、新しいデバイスの存在が把握でき、事前の申請に漏れなどがあった場合にも早く気づくことができます。

「SKYSEA Client View」の運用を開始したことで「これまで見えなかったものが、見えるようになった」というのが率直な感想です。

開発業務で使用するソフトウェアについても、すぐに把握できるようになりました。私どもは効率的に運用管理を行うために、管理業務のなかでチェックが必要な項目を「随時チェック項目」「週次チェック項目」「月次チェック項目」と分けており、各PCにどんなソフトウェアが導入されているかの確認は、月次で行っています。

開発業務ではさまざまなツールを使って作業の効率化を図るのが一般的です。しかし「アプリケーション一覧」画面で導入されているアプリケーションの名称を見ただけでは、それらが不適切な挙動をするソフトウェアか否か判断がしにくいのが実情です。

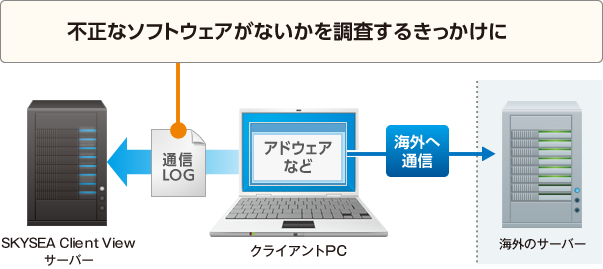

そこで、当社では「想定外TCP通信ログ」を活用して、社外への通信を監視しています。この機能では、Webブラウザ以外のソフトウェアが外部との通信を行うと、通信を行った実行ファイルの名称や通信先のIPアドレスなどが記録されます。これは、通信内容を確認して問題がないと判断したものを除外していくことで、不審な通信が見つけやすくなるものなので、ある程度の選別が進まないと有効活用できないのかと思っていました。しかし使ってみると、導入当初からさまざまなことに気づくことができました。

例えば、海外のサーバーと通信しているソフトウェアなどを発見した場合、不正なソフトウェアではないかを調査するためのきっかけになります。多くの場合、フリーソフトウェアが広告を受信するために通信しているなど、即座に被害が発生するたぐいのものではありません。しかし、外部と通信しているソフトウェアがあることを認識できれば、当該ソフトウェアの使用を禁止にしたり、ログを定期的にチェックしたりといった対策を講じます。実際に、ソフトウェアを使用禁止にする措置を決めた際も、対象のソフトウェアを使用している社員に対して「実際にこういったパケット通信が行われている」と明確な根拠を示すことで、協力への理解が得られやすいという利点もあります。

現在、主流になりつつある標的型攻撃などは、完全に防ぐ手だてがないと言われています。それだけに、ユーザー自身が認識しないうちに行われている通信など、不審点にいち早く注意を向けられる仕組みがあり、「調査するポイント」が絞り込めることが大事になります。また、対策には社員一人ひとりの協力も欠かせないため、今後も重点的に活用していきたいと考えています。

2015年12月取材

注目コンテンツ