第4回川口 洋と語る! セキュリティ時事放談

情報セキュリティのプロとして、多くの組織のサイバーセキュリティに関わってきた株式会社川口設計 代表取締役の川口 洋氏が、今会いたい人を招いて、その人物にフォーカスを当てながら、セキュリティについて語り合います。

株式会社川口設計

代表取締役 / CISSP / CEH

川口 洋 氏 氏

2002年 大手セキュリティ会社に就職。社内のインフラシステムの維持運用業務ののち、セキュリティ監視センターに配属。2013年~2016年 内閣サイバーセキュリティセンター(NISC)に出向。行政機関のセキュリティインシデントの対応、国民向け普及啓発活動などに従事。2018年 株式会社川口設計 設立。「Sky脆弱性報奨金制度」を監修。

サイバーセキュリティ研究所

サイバーセキュリティネクサス

CYNEX研究開発運用室 室長

兼 サイバーセキュリティ研究室 研究マネージャー

安田 真悟 氏 氏

博士(情報科学)。北陸先端科学技術大学院大学 プロジェクト研究員を経て、2013年 国立研究開発法人情報通信研究機構に入所し、主に標的型攻撃などのサイバー攻撃の再現・検証用の模擬環境構築技術に関する研究に従事。東京2020大会では、関係者向けのセキュリティトレーニング事業「サイバーコロッセオ」の事業統括として大会の安全な運営に寄与。近年ではサイバーセキュリティネクサスの全体マネジメントに従事。

【第4回】

日本のサイバーセキュリティ対応力の向上を目指して

日本へのサイバー攻撃が増えている今、サイバーセキュリティ自給率の低迷が問題視されています。この問題の解決に取 り組む、国立研究開発法人情報通信研究機構(NICT)の安田 真悟 氏に、主な活動内容について伺いました。

所属組織のミッションは研究技術の社会実装

川口氏

安田さんとは、Hardening Projectで共に実行委員を務めていますが、日頃の活動について話をする機会がなかったので、今日の対談を楽しみにしていました。2号前に登場していただいたアスースン・オンラインさんも受講したSecHack365では、講師を担われていますね。

安田氏

はい。私は別のコースを担当していましたので、アスースンさんを直接指導したわけではありませんが、セキュリティコントをやった人という強烈な印象が残っています。まさか社会人になってもやり続けるとは思っていませんでした(笑)

川口氏

安田さんの業務はかなり多岐にわたっていますよね。名刺に書かれているだけでも2つ。

安田氏

説明だけで30分くらいかかってしまうくらい、さまざまな事業に携わっていますが、主務はCYNEX(サイネックス)研究開発運用室での活動です。

川口氏

CYNEXは、サイバーセキュリティネクサスの略称ですか?正式名称と略称が並んでいる部署名。珍しいですね。

安田氏

NICTでは、大事なことは2回言うのが慣例のようになっています(笑)サイバーセキュリティ研究所の「サイバーセキュリティネクサス(Cybersecurity Nexus : CYNEX)」は、日本のサイバーセキュリティの産学官連携をつなぐ「結節点(ネクサス)」となることを目指して、2021年に設立されました。そして、2024年にはサイバーセキュリティネクサス内に私が所属するCYNEX研究開発運用室が発足。この大事なメッセージ「結節点」を2回繰り返す慣例にならい、略称を用いた名称です。サイバーセキュリティは3回目ですね(笑)

川口氏

CYNEXは造語ですよね?

安田氏

そうですね。サイバーセキュリティ研究所 【図1】 は、CYNEXのほか2つの研究室と、人材育成やIoT機器のセキュリティ対策向上等を推進する4つのセンター、それら全体を支援する総合企画室を擁する組織です。多種多様なサイバー攻撃からわが国を守るため、NICTの中立性を活かし、産学との緊密な連携によりサイバーセキュリティ研究開発の世界的中核拠点を目指しています。

【図1】サイバーセキュリティ研究所の体制

出典:NICT サイバーセキュリティ研究所

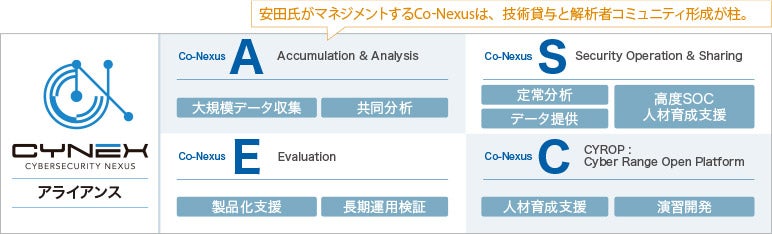

4つのセンターの一つとして、2021年4月に発足したCYNEXでは、サイバーセキュリティ研究所の研究開発から生まれた成果を社会実装していくため、2023年10月から国内の産学官の組織(2025年10月時点で106組織)が参画するCYNEXアライアンス 【図2】 という枠組みを発足。CYNEXの本格的な活動を開始しています。

【図2】Co-Nexusによるプロジェクト推進

出典:NICT Cybersecurity Nexus

川口氏

安田さんはCYNEXアライアンスも管轄しているんですか?

安田氏

はい。全体のマネジメントを担っています。CYNEXアライアンスは、Co-Nexus(コネクサス)という4つのサブプロジェクトで構成されるアライアンスです。対応範囲が広く、それぞれにチェアがいます。Co-Nexus Aの主な活動は、STARDUST、WarpDriveという2つのデータ収集基盤を軸に国内の解析者コミュニティを形成することです。このチェアは私も担当しています。他のCo-Nexusもそうですが、各Co-Nexusが自立的に活動してもらうために、それぞれNICTの職員と外部の有識者の方の複数人がチェアを務める体制としています。

研究室は、研究者や技術者の集まりです。研究や技術の運用には長けていますが、その技術を社会で実際に使ってもらうための活動にリソースを割く余力がありません。また、どうしたら広く社会の役に立つのかをスケールするためには、使用の促進と使用後のフィードバックの取りまとめが重要です。しかし、それを研究室でやろうとすると、どうしても企業等の組織と共同研究する形式にせざるを得ません。共同研究の場合、研究の成果は共同財産です。次にどのような実験をするのか、何を目的に解析するのかなど、基本的に相対で交渉しながら進めていく必要があります。そのため、研究環境を利用したくても、例えばNICTに見せたくない検体は解析できなくなってしまいます。一方、CYNEXでは基盤の貸し出しを受けるだけの活用が可能なので、借りる側の組織にとって利用範囲の自由度が上がります。

川口氏

ナショナルサイバートレーニングセンターが提供している実践的サイバー防御演習CYDERとCo-Nexus Cの違いを教えてください。

安田氏

CYDERは、サイバー攻撃を受けた際の一連のインシデント対応をロールプレイ形式で体験できる演習です。コースごとに、ある程度ターゲットや内容が決まったパッケージとして提供しているので、コンテンツの種類は限られています。そこで、われわれがCYDERのコンテンツやノウハウを受け継ぎ、既存のパッケージには含まれていないトレーニングコンテンツを作成して、そられを含めて社会実装する活動を行っています。これまでに作成したコンテンツは、CYDERの転用を含めて約90種類。セキュリティの基礎やトレーニング、ペネトレーションテスト、マルウェア解析など多岐にわたります。セキュリティ講習を提供されている企業や社内研修用など、講師向けのトレーニングも提供しています。CYDERは講師やチューターもセットでNICT主催の演習として提供していますが、Co-Nexus Cで提供するのは原則基盤とコンテンツのみです。

川口氏

そこがCYDERとのすみ分けですね。CYNEXアライアンスに参画するための費用負担は公開されていますか?

安田氏

はい。民間企業の場合は規模別で金額が異なります。大企業は1つのCo-Nexusにつき100万円、中小企業が50万円。すべて年額契約です。大学はアカデミックプライスの5万円に設定しています。例えば大学の講義で実技を伴う実戦的な演習を実施しようとした場合、年に一度の授業でしか使わない環境をその1回のために維持するのは、大学の先生にとってかなり大変な作業です。CYNEXアライアンスに参画して利用予約をしていただければ、授業で必要になったとき円滑に進みます。このような環境をわれわれがキープすることで実機演習などの負担を軽減し、人材育成の裾野を広げています。

国産セキュリティ製品のシェア拡大を支援

川口氏

Co-Nexus Eの主な活動を教えてください。

安田氏

Co-Nexus Eに持ち込まれたネットワークやセキュリティのアプライアンスを、われわれが長期間にわたって海外製品との比較や実データを用いた機能、非機能両面での検証を実施します。参画企業は、フィードバックした結果を研究開発や製品開発に役立てることが可能です。

川口氏

現在、どれくらいの製品がCo-Nexus Eを利用して検証中ですか?

安田氏

9製品です。持ち込まれているのは、国産のセキュリティ製品WAF(Web Application Firewall)や、ソフトウェアのバグ、脆弱性を検出するファジングツールなどです。海外製品と国産製品を並べて同じ攻撃を仕掛け、検知数や過検知の違いを集計。利用企業には、分析した結果をお渡ししています。われわれには、日々実施している脆弱性調査のために購入した大量のIoT機器があります。これをファジングができるテストベッドを作って実施したテストで使用。その結果、未知の脆弱性が見つかってツールの有効性が示された事例もあります。

川口氏

企業にとっては、検証環境を自社で準備せず使えるだけでも、メリットがありますね。

安田氏

検証環境を作ること、さらに維持するのは大変ですからね。以前、マルウェアをブロックするツールに対し、亜種が出てきた場合そのツールがどこまで検出できるかを検証したこともあります。毎日われわれが集めているマルウェアを検証環境へ投入し続けた結果、当然亜種が増えていき、徐々に検知率は下がっていきました。しかし、調査データには、ブロックする技術がどこまで追従できていたかが記録されています。依頼元の企業には、その情報を性能の向上に役立ててもらえました。

川口氏

企業にとっては、情報通信分野を専門とするわが国唯一の国立研究開発法人NICTに製品の性能を見てもらい、一緒に研究していることがモチベーションにもつながりますね。

安田氏

セキュリティベンダーは、各社さまざまな軸で自社製品がナンバーワンだと宣伝されていますよね。しかし、以前から統一的な指標が必要という声がありました。そこで今、標準的なテスト項目を作成して、純粋に比較できる基準を作る活動にも取り組んでいます。セキュリティベンダーにとって、とがったアピールをしたい場面もあるはずです。最低ラインの比較バリエーションが統一的な指標と評価結果として公開されていれば、一定水準をクリアしていると公に認められた上で、とがった要素もアピールできます。ユーザーにとっても評価基準が明確になれば、製品選定時の手助けになると思います。

川口氏

Co-Nexus Eでは、海外の製品との比較も含めた検証が可能ですか?

安田氏

サイバーセキュリティ研究所には、約20種類の海外製セキュリティアプライアンスがそろっています。それらに対し、NICTに届くライブトラフィックをすべて流して製品ごとの検知状況やアラートの出し方をチェック。「NIRVANA改」というトラフィックのリアルタイム可視化ツールによりトリアージを行っていますが、それらの製品と、持ち込んでいただく評価製品との性能比較を行えます。

川口氏

セキュリティ製品の脆弱性に関する支援も行っていますか?

安田氏

脆弱性の検査については、すでにビジネスとして参入されている企業が数多くあります。そのため、われわれが国産のセキュリティ製品に対して行っているのは、セキュリティアプライアンスとしての検知率や性能の高さを示してシェアを取ってもらうための支援です。

セキュリティ製品は海外製品がシェアを占めていますが、利用状況や検知結果、サポートのログなどすべてのデータが海外のベンダーに蓄積され、国内にはノウハウがたまりません。そのため、現状は研究するためのデータが手元にない、データ負けのスパイラルに陥っています。CYNEX立ち上げの目的は、製品の精度や性能の向上が難しくなるこの状況を打開するため、NICTが集めているデータを活用してもらい、国産のセキュリティ技術を生み出して社会に展開していくことです。CYNEXを活用して開発した製品を国内の企業に購入していただき、そこから得られるデータを開発につなげていくサイクルを生み出すために活動しています。

川口氏

CYNEXは、ほかの省庁や政府機関とは連携しないんですか?

安田氏

CYNEXは元々総務省補助事業ですので、当然連携はしていますし参画組織には官公庁も入っています。一方で、一般向けのCYNEXアライアンスとは別に、サイバーセキュリティ情報の収集・分析に係る実証事業CYXROSS(サイクロス)も実施しています。NICTが開発した安全性や透明性の検証が可能なセンサーを政府端末に導入し、CYNEXが組織横断的に端末情報を集約・分析。得られた結果はデジタル庁や国家サイバー統括室(NCO)等と共有し、政府関係機関情報セキュリティ横断監視・即応調整チーム(GSOC:Government Security Operation Coordination team)とも連携する予定です。国の機関にどのような攻撃が仕掛けられたのか、分析のノウハウも含めて提供します。これは、民間への技術・情報の転用も視野に入れた活動です。

川口氏

CYXROSSも、サイバーセキュリティの自給率を上げるための取り組みの一つなんですね。

安田氏

国産のセキュリティ技術については、最新の「新たなサイバーセキュリティ戦略の方向性」にも記載があります。大事なことなのでもう一度言いますが、今、日本のサイバーセキュリティ対策に必要なのは、データを大規模に収集・蓄積し、それを定常的・組織的に分析して、国産のセキュリティ技術を生み出すこと。さらにその技術を社会に展開することです。ぜひとも国産ベンダーの皆さんには頑張っていただきたいですし、われわれもCYNEXでその支援を続けていきます。

AIでの判定が難しいフィッシングサイトの確定

川口氏

今、AIの技術が急速に進化していますが、AIでフィッシングやサポート詐欺のWebサイトを見つけるのは、難しいと聞きました。

安田氏

確証が持てないんです。AIはリストアップまではできますが、正解を知らない状況で何を持って黒と判定したらいいのかはわかりません。AIによる自動分類には限界があり、最後は人間が見て白黒判定する必要があります。新たなフィッシングサイトは日々発生するので、巨大IT企業のセキュリティ機能も苦戦を強いられているのが現状です。また、われわれが集めているデータと比較してみると、あまり情報がかぶっていないことがわかっています。どこからデータを集めているかによって、見えている情報が異なっているのが現状です。もっと広い範囲にリーチしなければ、今見ている外側にある多くの悪性Webサイトを見つけることはできません。また、存在が判明しても、アクセスしているユーザー数などは未知数です。

川口氏

その問題、大手のIT企業や研究機関が力を合わせたら解決できませんか?

安田氏

それでも追いつかないでしょうね。無限に現れますから。新たに発生したフィッシングサイトは、1か月もしないうちに消えてしまいますし。発見した際に撮ったスクリーンショットデータから、以前見つけたフィッシングサイトと同じツールで作成されているなどの共通する特徴をまとめることはAIがやってくれます。しかし、別の会社の住所を記載している場合、本当に別の会社の住所を悪用しているのか、一件一件検索して人間の目で判断する作業が必要です。

川口氏

大量のデータを入手できても、AIで自動化するのは難しいんですね。

セキュリティ製品の評価基準を統一したい

川口氏

安田さんの次の目標を教えてください。

安田氏

当初、CYNEXアライアンスへの参画は40組織を目標としていましたが、すでに100組織を超え活動の幅が広がっています。CYXROSSの立ち上げも終わり、実際に各省庁へ導入するところまできました。次にできる限り早く実現したいのは、先ほどお話ししたセキュリティ製品の評価基準の統一です。同じカテゴリの製品であれば、統一的な評価基準で評価されるべきだと思いますので、最低ラインをクリアできているかを評価できる仕組み作りをCo-Nexus Eで取り組んでいきます。もう少しお待ちください。

Sky株式会社からも質問してみました!

――安田さんは、なぜサイバーセキュリティを研究する道に進まれたんですか?

安田氏

実は、大学院で研究していたテーマは、ネットワークシステムの品質検証の方法論で、セキュリティではありませんでした。

――ネットワークシステムの品質検証とは、どのようなことを研究するのでしょうか?

安田氏

例えば、ゲームソフトウェアのネットワーク品質です。有名なゲームソフトウェア「ドラゴンクエスト」では、ゲームを有利に進めるためのアイテムを手に入れて使うことができるだけでなく、ほかのアイテムに交換できますが、あの機能が成功するかどうかは実際に市場にリリースされなければわかりません。しかし、発売後に結局誰もアイテムを交換できないなんて許されないですよね。後からファームウェアをアップデートすればいい、というわけにもいきません。そうなると、事前のシミュレーションに加え、10万台や100万台にアプリケーションを実装して本当に動作するのか、エミュレーションすることが重要です。ゲームソフトウェアの「どうぶつの森」の中で、ゲーム機本体を持ったほかのプレーヤーが近くを通ると自動的に情報をやりとりできる“すれ違い通信”を研究していたこともあります。

あるとき、サイバーセキュリティ分野の教授から「どんなネットワーク環境でも再現できるなら、マルウェアが感染するような模擬環境、組織ネットワークも作れるでしょ?」と聞かれました。このときに「はい」と答えたことが、サイバーセキュリティの道に進むきっかけです。企業からの依頼を受けて、セキュリティテスト用のネットワーク模擬環境を構築するようになりました。その後、NICTがサイバー攻撃対策総合研究センターを立ち上げることになったとき、私の指導教官の元にマルウェア感染時の挙動を観測する、模擬環境を作れる人を探しているという話が舞い込みます。そして、私に白羽の矢が立ったというわけです。

――所属されるNICTでは幅広い分野の研究に携わられていますが、組織の概要を聞かれた際にはどのように説明されていますか?

安田氏

まず、日本標準時(JST)を決定・維持している組織だと説明します。標準時というのは、世界で基準とされている協定世界時(UTC)です。精度の高い原子時計と天体観測に基づいて決められた時間で、日本ではNICTが所有する原子時計で生成しています。

また、宇宙天気予報も運営し、通信・放送インフラや宇宙システムの運用に役立つ情報やアプリケーションを提供。太陽フレアの活動が活発になり爆発すると、無線通信などに影響が現れるため、電磁波が何時間後に乱れる可能性があるなどの情報をお知らせしています。そのほかにも、スマートフォン用の多言語音声翻訳アプリ「VoiceTra」もNICTの研究から生まれました。

――日常生活の中で、日本標準時の維持を意識する場面はあまりないかもしれません。

安田氏

日本標準時の維持は、協定世界時と常に同期させながら正確な時刻を生成・維持、供給し続けることで、この時刻同期は意外と重要です。数字が何桁も並ぶ、あのコンマ何秒の誤差にどれだけの意味があるの? と思われるかもしれません。しかし、仮に証券取引所のネットワークが、特定の企業にだけ何ミリ秒早くデータが届く状況になっていたとします。すると、その企業はほかの企業よりも早く売買できてしまうという不均衡が生じる大問題に。共通の基準時刻に合わせて調整する時刻同期は、経済の世界でも重要な役割を果たしています。

川口氏

なぜ、時刻を作っているNICTがサイバーセキュリティを研究しているんですか?

安田氏

NICTは、日本国内の情報通信分野における唯一の公的研究機関です。その役割は、電波技術だけでなく情報通信技術全般の研究開発に及び、国のサイバー攻撃対処能力の向上と技術の研究開発を担う目的で、サイバーセキュリティに取り組んでいます。神戸と小金井の研究所では、脳からの通信、脳情報の研究も行っています。

また、「am I infected?」というマルウェア感染・脆弱性診断サービスは、横浜国立大学 情報・物理セキュリティ研究拠点 吉岡研究室に委託している事業です。皆さんの自宅に設置したルーターがマルウェアに感染していないか検査して、結果をご連絡します。

――企業向けに同様のサービスを提供されていますか?

安田氏

サイバーセキュリティ研究所には、DAEDALUS(ダイダロス)という観測対象の組織内でマルウェアによる感染を観測すると、当該組織へアラートを送信するシステムがあります。この技術はすでに民間企業に移転していますので、DAEDALUSの技術を応用したサービスを使用することが可能です。

――サイバーセキュリティへの意識を多くの人に持ってもらうためには、何が必要だと思いますか?

安田氏

守りの強化を訴える際、セキュリティ業界の中の人たちは「サイバー攻撃を受けるとこういう被害が発生するから、この製品を入れた方がいい」というような、恐怖心をあおるトークになりがちです。確かに多くの組織がセキュリティ対策に取り組む動機はそこがスタートですが、本当に必要なのは、外出時に家の鍵をかけるのが当たり前になっている防犯意識と同じレベルまで、サイバーセキュリティ対策・意識を浸透させることだと思っています。サイバーセキュリティが生活に溶け込んでいくためには、過剰に脅しをかけるのではなく、当たり前にやることとして啓発していきたいですね。一般の企業・人を狙うのは、スーパーハッカーではなく経済犯です。常々、そのような金銭目的の犯罪に対する防御として、使って苦にならないセキュリティ技術を作って組織にデリバリーし、啓発していく活動ができたらと考えています。

サイバーセキュリティ対策の最初の一歩は、

資産状況の把握

~安田氏からのメッセージ~

資産状況の

~安田氏からの

安田氏

サイバーセキュリティ対策にとって、パッチを当てたり、現状の正確な把握や設定変更など、資産情報の管理はとても大事です。ソフトウェアやハードウェアに脆弱性が発生すると、世界共通のID番号が採番・公開されますが、自組織への影響がどの程度なのかは自分たちで把握する必要があります。OSのバージョン、どんなソフトウェアが導入されているのか、自組織を守るためには現状の把握が欠かせません。そして、実効性を持った対策には、情報機器・情報資産の把握が必須です。もし、すべてを把握できていないなら、それはセキュリティ対策ができていないといわれても仕方ありません。しかし、現状把握は労力のいる作業です。省力化のためには資産管理ツールの活用が必要になります。また、脆弱性を解消するためのパッチ適用をスケジュールするパッチコントロールが機能していることも重要です。資産状況の把握は、サイバーセキュリティ対策の最初の一歩だと考えて取り組んでください。

(「SKYSEA Client View NEWS vol.106」 2026年1月掲載 / 2025年11月取材)

撮影場所:WeWork アイスバーグ