被害事例から学ぶ復旧と対策ランサムウェアに感染

そのとき現場で起こっていたこと

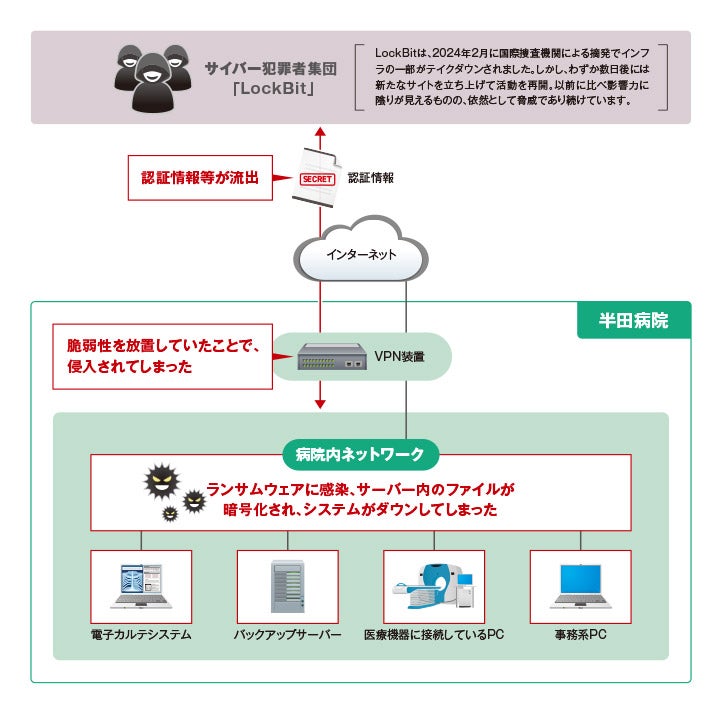

相変わらず、ランサムウェアによる攻撃が後を絶ちません。事業の完全復旧までに数か月かかることも珍しくなく、感染は単なるデータ損失にとどまらず、事業の根幹を揺るがしかねない深刻な経営リスクです。このコーナーでは、2021年10月にVPNの脆弱性が原因と思われるランサムウェアへの感染が発生し、甚大な被害が発生した徳島県つるぎ町立半田病院の山本 高也 氏に、システム担当者の視点から当時を振り返っていただきます。また、その後の対策やSKYSEA Client Viewの活用についてもお話を伺いました。

つるぎ町立半田病院

システム管理課 課長

山本 高也 氏

つるぎ町立半田病院

つるぎ町立半田病院は、徳島県美馬郡つるぎ町に位置する町内唯一の公立病院です。内科、小児科、外科、整形外科、眼科、皮膚科、耳鼻咽喉科、泌尿器科、産婦人科、放射線科、リハビリテーション科を有し、地域医療の中核を担っています。徳島県災害拠点病院としても機能し、地域住民に安心と信頼の医療サービスを提供しています。

ランサムウェア感染を確信した瞬間の

背筋が凍るほどの衝撃

背筋が

――ランサムウェアへの感染をどこでどのように知りましたか?

最初に異変に気づいたのは、当直勤務中だった看護師です。2021年10月31日の未明、複数のプリンターから大量に出力されているのを発見します。その後、深夜0時30分ごろには電子カルテが使用できない不具合を確認し、自宅で就寝中だった私に連絡が入りました。その時点では、文字化けしたような英字が延々と出力されているという報告だったため、ひとまずプリンターの電源を切るよう指示。その後、急いで病院へ向かいました。到着して出力された紙を見ると、「Bitcoin」や「Ransom」の文字が確認できたため、身代金の支払いを求めているのではないかという不安に襲われます。しかし、出力されている内容では即時に判断できなかったため、PC画面を確認。するとそこには、当時活発に活動していたハッカー集団「LockBit」の文字が……。壁紙が脅迫文に差し替えられ、クリックしてもキーをたたいても画面はそのままです。すぐさま電子カルテのネットワークを遮断しサーバー室へ向かうと、すでにほぼすべてのサーバー内のファイルが暗号化され、電子カルテはもちろん、医事会計、検査、画像、各部門が個別に導入しているシステムまでダウンしている状態でした。この状況を目の当たりにしたとき、まさに全身から血の気が引いていくのを感じ、ぼうぜんと立ち尽くしたあの瞬間のことは忘れられません。

■ 実際の脅迫画面

――ランサムウェアの被害に遭ったと確信し、次に何をされましたか?

再起動です。当時、ランサムウェア感染時の対応について詳しく知らなかったこともあり、まずは通常のトラブルと同じように再起動を試みます。しかし、当然ですが元には戻らず脅迫画面が表示されたままでした。次にシステムのメンテナンス契約をしているベンダーに連絡し、いつものようにリモート接続による解決を依頼します。ところが、返ってきたのは接続できないという答え。この時点ですでに午前7時ごろでしたので、午前8時30分の診療受付開始に向けて院内は混乱を極めていました。当院の病院事業管理者である須藤医師は、この状況を目の当たりにして「これはもう災害と同じだ。警察に連絡しよう」という指示を出します。幸いにもインターネット用のネットワークが使用できたため、連絡先を検索して徳島県警のサイバー犯罪対策課へ電話を入れました。これが午前9時前のことです。ほぼ同じタイミングで各部署の代表を集めた対策本部を発足しました。

図1 半田病院を襲ったランサムウェア攻撃の概要

ランサムウェア感染による被害は

関係先や患者さんにも影響を与えました

関係

――当時はまだ、サイバー攻撃を受けた医療機関への厚生労働省からの支援制度がありませんでした。警察の方が到着するまで、貴院ではどのような対応が行われましたか?

当院は地域の救急当番医だったため、近隣の医療施設や地域連携システムなどネットワークでつながっている外部の機関への状況報告と、患者さんの受け入れができないことを伝えました。ランサムウェアによる被害は自分たちだけにとどまりません。影響範囲が多方面に及ぶため、どれだけ混乱していても速やかに関係機関へ連絡して、先方にも非常時の体制を取っていただく必要があります。

医療機関については、2023年4月から厚生労働省が実施する「医療機関等におけるサイバーセキュリティ専門人材の派遣」がスタートし、外部の専門家による支援が受けられるようになりました。しかし、当時はそういった制度がなかったため、本当に何をしたらいいのかわからず、手探りで対応した面もあります。わかっていたのは、すぐに何とかなる状況ではないということです。早期の診療再開を待つ職員には「待っていてください」としか伝えられませんでした。その後、上層部の判断で当日の診療はすべてお断りすることに。患者さんの対応をした職員は本当に大変だったと思います。そして、ご理解いただいた患者さんには感謝しかありません。

当院では、自然災害等に対するBCP(事業継続計画:BusinessContinuity Plan)は策定済みで訓練も実施していましたが、サイバー攻撃による被害発生時の対応マニュアルは準備できていませんでした。まさか人口8,000人弱の町の病院が、ランサムウェアの被害に遭うなんて想像もしていませんでしたから。

――警察からの事情聴取の対象は、大半がシステム担当者ですよね。

そうですね。あの日、県警の体制は9名くらいだったと記憶しています。まずは事情聴取のため、関係者が一部屋に集められましたが、ここで求められたのは、被害状況の把握のための状況説明です。次に、サーバールームへ移動し、ネットワークでつながっている範囲の確認と、侵入経路等を調べるためのログの収集が試みられました。システム関係全般についての質疑応答が行われたのもこのタイミングです。いわゆる“ひとり情シス”状態の当院では、私一人で診療科が個別に導入しているシステムの管理まで対応する余力がなかったため、そこは各部門長に一任していました。すべての診療科に共通しているHIS系(病院情報システム)ネットワーク内の電子カルテシステムなどの管理は、私が担当していましたが、全体を把握して保守サポートの大半を担っていたのはベンダーです。そのため、警察の方から詳細を問われると、その多くに答えることができませんでした。県警の担当者からは「あなたはシステム担当者なんですから、院内のITはすべてあなたが把握してください」と言われてしまいます。

ランサムウェア感染の原因と考えられるVPNの脆弱性放置は、このような管理体制に問題があったと思います。閉域網だと信じていたHIS系ネットワークが、実際にはメンテナンスのためのリモート操作を目的に、インターネットに接続されていたからです。ログが残っていないため、感染原因の特定はできませんでした。その結果、有識者会議による調査報告書では、このVPNの脆弱性を放置したことが原因だと“思われる”と結論づけています。VPNの存在を把握し、数年前に公開されていたパッチを適用していれば、侵入を防ぎ被害を発生させることはなかったかもしれません。ベンダーに任せきりにするのではなく、システム管理者が院内のITを組織横断的に把握していることは、セキュリティ対策の要です。事情聴取後に県警の担当者から言われた言葉は、自戒の念として、私の心に深く刻まれています。

――警察からは、事後対応についてのアドバイスはありましたか?

犯人を捕まえることが警察の本職ですから、それはなかったですね。東京などの都市部ではそういった人材を確保されていると聞きますが、地方ではまだ難しいようです。そのため、ほかにも報告が必要なのか、データの復旧はどの業者に依頼したらいいのかなどの情報もすべてインターネットから入手しました。

また、当院は公立病院ですから、診療できない状況に陥っていることを住民の皆さんへ周知しなければなりません。そこで、上層部は報道によって多くの人に知ってもらう判断を下し、マスコミ各社へ連絡を取ります。すると、夕方の報道番組に間に合う時間に会見を開くよう求められ、病院長や病院事業管理者と共に、私も同席しました。

――通常診療再開に欠かせない端末の復旧は、どのような方針の下で実施されましたか?

外部の専門業者にフォレンジック調査を依頼していましたので、調査が終わるまで、端末の復旧作業に取り掛かることはできません。少しでも早い通常診療再開を目指し、当初は調査を待たず新たなPCを購入する方向で検討していました。しかし、当時はコロナ禍で市場に供給されているPCが不足。発注してもいつ届くかわからない状況だったため、調査が終わった既存のPCに復旧作業を施して使用する方針に切り替えました。また、ベンダーとの保守契約に、サイバー攻撃による被害対応が盛り込めていなかったため、作業を依頼すれば追加の費用が発生してしまいます。この時点では最終的な被害額が不明だったため、できるだけ出費を抑えなければならず、自分たちで作業することにしました。

――具体的にはどのような作業ですか?

80名収容できる大会議室を4分割し、そのうちの1区画にPC200台を集めて復旧のための作業スペースとしました。サーバーはデータの復旧も含め専門の業者に依頼しましたので、自分たちで作業にあたったのはクライアントPCと周辺機器です。作業を始める前に専門業者の指導を受け、ウイルス対策ソフトウェアでマルウェアを駆除。当初は私一人で対応していましたが、その状況を心配して当院の災害派遣医療チーム(DMAT)に所属する看護師2名がヘルプに入ってくれました。当時は連日泊まり込みの状態で、土・日・祝日、夜間も関係なく作業が続いていましたね。しかし、使用できなくなったのは電子カルテだけではありません。医療機器に接続したPCや受付システムもすべて使用できませんでしたから、医療の現場はさらに過酷な状況だったはずです。それにもかかわらず、職員の皆さんが私にかけてくれたのは、文句ではなく気遣う言葉。さらに、患者さんも過去の診療履歴がない状態での診察の一助になればと、以前処方された薬を持参するなどの協力をしてくださいました。あの状況を乗り切れたのは、本当に皆さんの思いやりに助けられたからだと感じています。

サイバー攻撃被害からの復旧

今すぐ見直してほしい保守契約内容

今すぐ

――災害発生時には、情報共有が重要です。使えるPCがほとんどない状態で、どのように情報共有が行われていたのでしょうか?

「クロノロジー(クロノロ)」ってご存じですか? 台風や地震などの自然災害時に、意思決定や状況把握、連絡手段として使われます。当院ではこれをランサムウェアによる災害対応に活用しました。壁に貼った紙に、現在の状況や報告事項などをどんどん書き込んでいきます。対策本部の会議で決まったことも記入していましたので、職員はクロノロを見れば不明点を確認できる状態でした。

■ 復旧作業中の様子。壁に貼られた紙が情報共有に活躍したクロノロ

――ランサムウェアに感染して知った、想定外の出来事はありましたか?

一番は、やはり復旧作業にベンダーさんの協力が得られなかったことです。これは、本当に想定外でした。それまでは、システム障害が発生すれば、リモートで状況を確認したり駆けつけてくれるのが当たり前になっていましたから。サイバー攻撃が原因の場合には、通常のシステムトラブルとは別に専用の保守契約が必要だということは知りませんでした。現在は、サイバー攻撃によるトラブル発生を考慮した契約内容に更新しています。また当院の場合、VPNの脆弱性放置が感染原因だと思われることから、保守契約にはIT機器のパッチ適用作業も含めました。

以前の当院と同じように、サイバー攻撃によって発生した障害対応が保守契約に含まれていないケースはまだまだ多いような気がします。ランサムウェアに感染すれば、多くの人を巻き込み大変な事態に陥ります。この記事をご覧になっている情報システムご担当者には、ぜひ今すぐ契約内容を確認し、保守や責任範囲の見直しを行ってサイバー攻撃に備えていただきたいですね。

そして、暗号化されたバックアップデータの中にSKYSEA ClientViewのログが含まれていたことも想定外でした。PCの操作ログは証跡確認に重要な役割を果たしますが、暗号化されてしまえば使えません。ネットワーク上だけでなく、ローカル環境等にもバックアップデータを残しておくことは、早期復旧のためにもとても重要です。

――貴院が被害に遭われた翌年、同じ徳島県内の病院でランサムウェアによる被害が発生しました。しかし、貴院のケースを教訓にしたローカルバックアップのおかげで、感染から数日で通常診療に戻ることができていましたね。

あのケースでは、たまたま当院と先方の医師同士が知り合いだったので、バックアップ体系の重要性を被害発生前にお伝えできていたことが功を奏しました。過去の事例を参考にすることは、自組織の被害を最小限にとどめたり、早期復旧に役立つはずです。

当院では、本格的に対策の強化に取り組むタイミングで、セキュリティの専門家からアドバイスを受けました。その一つが、パスワードは漏れている前提で対策する必要があるということです。そこで、認証の強化のため二要素認証を導入しています。また、あらためて専用のグローバルIPも契約しました。

さらに、必要性を痛感したのがサイバー攻撃を想定した対応マニュアルの存在です。マニュアルがあれば、混乱している状況の中でもある程度それをよりどころに行動できます。そして、マニュアルどおりに動けるか、訓練の実施も必要だと思います。

とにかく、皆さんに私どもと同じ経験をしていただきたくありません。この取材もそうですが、セミナー等で経験をお伝えしているのはその思いからです。

マルウェア侵入後の被害拡大を防ぐため

侵入後に水平展開がしづらい環境を

侵入後に

――貴院では、SKYSEA Client Viewを2010年から導入いただいています。ランサムウェアによる被害を経て、あらためて必要性を感じられた機能はありますか?

サイバーセキュリティの専門家から指摘を受けた問題点の一つが、侵入後の水平展開が簡単にできてしまうネットワーク環境です。もちろん、現在はセグメントを分けるなど再構築していますが、ほかにも強化できることがないかベンダーに相談しました。するとSKYSEA ClientViewには、連携しているエンドポイントプロテクション(EPP)サービスがマルウェアを検知すると、感染したPCをネットワークから自動で遮断できるオプション機能があるという情報を得ます。使い慣れた画面で発出されたアラートを確認できることなどを考慮して、この「ITセキュリティ対策強化」機能の導入を決定。連携しているEPPサービスと併せて、全クライアントPCに適用しました。幸いにも現在まで検知・遮断が実行される事態には至っていませんが、再び甚大な被害を発生させないための安心感につながっています。

――マルウェア侵入後、簡単に水平展開できない環境構築は、被害を大きくしないために重要ですね。

もう一つ、サイバーセキュリティの専門家からの助言を受けて追加したのが、「不許可端末遮断」機能です。許可していない端末の接続までは標準機能で検知できますが、当院が契約しているエディションでは遮断までが自動で実行される機能は搭載されていなかったため、新たに追加しました。検知から遮断までが自動で実行されることで、手作業で遮断するまでのタイムラグを心配する必要がなくなります。検知した際の業務状況次第では、即時対応が難しい場合も想定されるため、リスクの低減には必要だと考えました。

――これまでに、SKYSEA Client Viewがあって良かったと感じられたエピソードを一つお聞かせください。

電子カルテや医療機器のメンテナンスなどで、メーカーの方が院内のPCにUSBメモリを接続されることがあります。しかし、当院では「デバイス管理」機能で制御しているため、外部から持ち込まれたUSBメモリは使用できません。使えるのは、管理しているウイルスチェック機能つきのUSBメモリ3本のみです。この運用を医療機器メーカーにはお伝えしていますが、うっかり接続されてしまうことも。そんなときは、システム管理者の私にSKYSEA Client Viewから通知が届くので、アラートが発生したPCが置かれている場所まで出向いて説明します。国内で起こったセキュリティ事故の報告を見ると、依然としてU S Bメモリを介したマルウェア感染の脅威はなくなっていません。システムによって制御できる環境は、診療を止めないために非常に重要だと考えています。

――最後に、情報システムご担当者へのメッセージをお願いします。

当院では、ランサムウェア感染による被害で約2か月システムがダウンしている間、診療報酬請求ができない事態に陥り、職員の給与に影響が及ぶ寸前の状況でした。そして、被害が発生すれば、影響は組織外の関係先にも及び、大変なご迷惑をおかけすることになります。何より脆弱性の放置が原因で被害が発生すれば、自分自身が受ける精神的ダメージは想像以上です。現在の平常が続くよう、自組織内の機器やソフトウェアの脆弱性情報を入手し、対象のバージョンが存在していないかSKYSEA Client Viewで確認。残っていれば、該当のPCへ速やかにパッチを適用する仕組みを構築してください。脆弱性対策にまで手が回らない“ひとり情シス”状態でも、作業を保守契約に組み込んでベンダーに対応してもらうなど、実効性を持った対策にすることは可能です。

また被害発生後は、職員からの協力が重要になります。縦割りは復旧の妨げになりますから、各部門との日頃からの関係構築もシステム担当者にとっての重要な役割です。この記事をご覧になっている皆さんが、サイバー攻撃によってつらい思いをされることがないよう祈っています。

(「SKYSEA Client View NEWS vol.106」 2026年4月掲載 / 2026年1月取材)