第5回川口 洋と語る! セキュリティ時事放談

情報セキュリティのプロとして、多くの組織のサイバーセキュリティに関わってきた株式会社川口設計 代表取締役の川口 洋氏が、今会いたい人を招いて、その人物にフォーカスを当てながら、セキュリティについて語り合います。

株式会社川口設計

代表取締役 / CISSP / CEH

川口 洋 氏 氏

2002年 大手セキュリティ会社に就職。社内のインフラシステムの維持運用業務ののち、セキュリティ監視センターに配属。2013年~2016年 内閣サイバーセキュリティセンター(NISC)に出向。行政機関のセキュリティインシデントの対応、国民向け普及啓発活動などに従事。2018年 株式会社川口設計 設立。「Sky脆弱性報奨金制度」を監修。

日本プルーフポイント株式会社

常務執行役員 チーフエバンジェリスト

警察大学校講師

増田 幸美 氏 氏

早稲田大学首席卒業。日本オラクル株式会社において、システムコンサルタントとして業務システムの構築を手がけた後、ファイア・アイ株式会社で脅威インテリジェンスのスペシャリスト、サイバーリーズン合同会社ではエバンジェリストとして活動。2018年千葉県警サイバーセキュリティ対策テクニカルアドバイザー。現在、日本プルーフポイント株式会社においてサイバーセキュリティの啓発活動を行っている。2022年度より警察大学校講師としても活動中。Cybersecurity Woman of Japan2023 / 2025、Top Cybersecurity Woman of the World 2024受賞。広島県出身。三児の母。

【第5回】

AIの台頭で日本がサイバー攻撃の標的に

日本を標的にしたサイバー攻撃は、新種メールによる脅威だけでも急増しています。そこで今回は、攻撃の実態を知り被害の発生を防ぐヒントについて、世界最大のメールセキュリティ企業、日本プルーフポイント株式会社の増田 幸美 氏にお話を伺いました。

2024年の12月には

攻撃の6割が日本に集中

攻撃の

川口氏

ご無沙汰しています。お会いするのは数年ぶりです。この間に所属する企業が変わりましたね。プルーフポイントを選ばれたのはなぜですか?

増田氏

セキュリティ対策の中でも、特に内部不正対策に取り組みたかったからです。内部からの営業秘密の漏洩は、サイバー攻撃の4倍以上発生しています。それにもかかわらず、日本のセキュリティ対策は、内部不正や内部脅威からの漏洩対策への視点が欠けていると感じていました。プルーフポイントは、世界中のメールトラフィックの約1/4を見ている、世界最大のメールセキュリティ企業です。海外ではそのほかにも多くのサービスをご提供しているのに対し、日本法人では日本の組織に合わせてサービスを厳選しています。その一つが内部不正対策のためのサービスです。

川口氏

私に起こった大きな変化は、この数年で著しく進化したAIにどっぷり漬かって生活していることです。私にとっては幸せなAIライフですが、さらなる進化で一層依存度が高くなった未来は、果たして子どもたちにとって幸せなのだろうかと考えることもあります。

増田氏

私たちの子ども世代は、小学生の頃からITリテラシー教育を受けて育ちました。SNSに写真を投稿する際には、住所が特定される物が映っていないか配慮する意識があります。うちの子どもなんて、父親の投稿もチェック。写真の背後の景色やコメント内容から、少しでも住所が特定される可能性を見つけたときには、父親を注意するくらいです。むしろプライバシーの観点で危険なのは、ITリテラシー教育を受けていない高齢者ではないでしょうか。実家の父親のPCなんて、まるでハニーポットかと思うくらい、スパムメールだらけです。

川口氏

スマートフォンやタブレット端末、PCなどのIT機器という武器を持っていれば、攻撃の対象になってしまいますよね。

増田氏

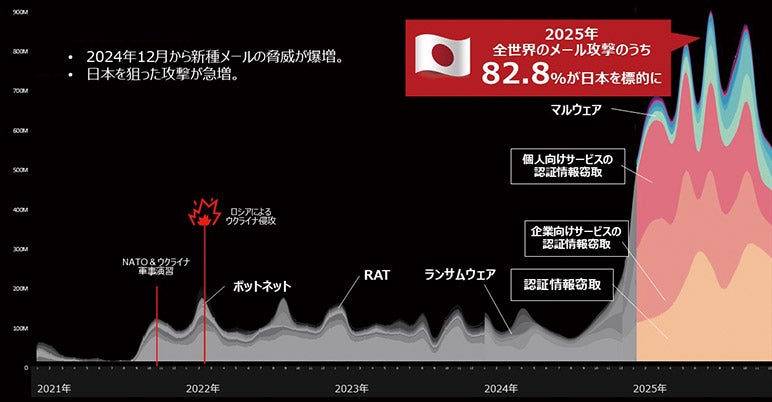

メールの脅威については、当社が公開している統計データを見ると、地政学的な緊張や対立の影響を受けていることがよくわかります。2022年にロシアがウクライナに侵攻した際には一気に増加しました。以降、ほぼ下がっていません。すでに、侵攻前の2021年に行われたNATOとウクライナの軍事演習のタイミングから増加していたことも、このデータからわかります。

全世界の新種メール脅威動向(2021~2025年)

出典:日本プルーフポイント株式会社

川口氏

このデータの対象は新種だけですか?

増田氏

はい。既知の脅威は一層目のサービスではじきますから、カウントしていません。2024年12月に、日本の大手航空会社や銀行を狙った大規模なDDoS攻撃が行われましたよね。あの攻撃が、レイヤー3(ネットワーク層)のプロトコルを対象にしていたり、しばらくすると対象がレイヤー4(トランスポート層)へと変化していたり。お客様はこれらにもちろん対応されていましたが、その後やっかいなことにレイヤー7(アプリケーション層)に移行するなど、次々と対象のレイヤーが変わっていきました。仕掛けられていたのは、「直打ち攻撃」です。攻撃対象組織のオリジンサーバー※を突き止めて、そのIPアドレスに向けて直接大量のアクセスを送信していました。その異様なDDoS攻撃のさなかに、メールの攻撃も増加したことに気づいたので、米国本社に解析レポートを出すよう依頼したのですが、下されたのは、何も公表しないということだったのです。この判断には、当時始まったメール攻撃を検知できていたのが当社だけだったことも影響しました。

川口氏

自分たちしか検知していないスクープとして、公表しようという判断にはならなかったんですね。

増田氏

攻撃を検知できていることを公表すれば、攻撃者は攻撃手法を変えます。当時は、攻撃者が手の内を変えて、当社のサービスが新たな攻撃手法に対応するまでの間、お客様が被害に遭う確率を少しでも減らしたいという考えが優先されました。そこで、メディアに報道してもらう方法も考えましたが、具体的な実害が発生していなければ報道は難しいことを知ります。結局、私がこの件でメディアに呼ばれて解説するようになったのは、証券口座の乗っ取りにより数千億円規模の被害が発生した後でした。

川口氏

2024年12月以降、日本を狙った攻撃は、かなり増加しましたか?

増田氏

同時期に全世界で行われていた攻撃のうち、約6割が日本向けで、攻撃量は通常の約2倍でした。2023年が4.3%だったのに対し、2024年は12月だけで60.6%。しかも、メールを媒介とした新種に限定した数字で、既知の攻撃は含まれていません。攻撃者は、IPアドレスやWi-Fiなどの情報から現在地を特定するジオロケーションに加え、PCやスマートフォンのOS設定やブラウザの言語設定まで見ていました。これだけの情報が集まれば、広く一般の日本人がターゲットにされたことがわかります。

川口氏

なぜ日本だったのでしょう?

増田氏

攻撃者が攻撃を仕掛ける動機はさまざまですが、日本には彼らを引き寄せる要因がいくつかあるといわれています。その一つが、事業の継続性を考えるとき、いまだにセキュリティ対策をセットにせず後回しにする傾向が強いことです。例えば、証券口座の乗っ取りの件は、認証さえ強化していれば、あそこまでの被害にはなりませんでした。日本証券業協会が、加盟している証券会社に多要素認証の必須を課したのは、つい最近のことです。

川口氏

被害が発生しなければ、企業も顧客も株を売買することしか考えませんからね。2025年に発生した大規模な攻撃は、もっと前に発生してもおかしくありませんでしたよね。収益化できる仕組みに加え、生成AIによって言語の壁がなくなった影響の大きさを感じます。

増田氏

そうですね。生成AIによってフィッシングメールが巧妙化していますから、組織による対策の重要度が増しています。私がかなり以前から必要性を訴えていたのは、メールのなりすましを防ぐ強力なセキュリティ技術「DMARC」です。政府統一基準(政府機関等のサイバーセキュリティ対策のための統一基準群)には、2023年の改訂版からようやく正式な要件として追加されました。またDMARCの推進に影響を与えたのは、Googleです。2024年2月から1日5,000通以上のメールをGmail宛てに送信する事業者に対し、DMARC認証の導入を義務づけると発表した影響の大きさを感じました。しかし、米国の政府機関での義務化から、5年以上も遅れています。

川口氏

大企業以外が導入するのは、ハードルが高くないですか?

増田氏

海外では、中小企業へのDMARC導入支援を自治体が率先して行っていますので、日本でも同様の働きかけを期待しています。確かに、メールを送信するサーバーやサービスが一つのドメインから数百も見つかるような大企業では、大量にやりとりされるメールすべてにDMARC認証を適用するのは大変かもしれません。一方で、メールを送信するシステムが限定される中小企業では、導入のハードルはそれほど高くないはずです。企業規模を問わず、DMARCにはコストを上回るメリットがありますから、フィッシングなどのメール攻撃によるリスクを下げるため、つながる取引先企業やお客様を守るためにも、優先度を上げて検討していただけたらと思います。

川口氏

生成AIの進化で言語の壁がなくなったことで、日本以外にも攻撃が増加している国はありますか?

増田氏

2024年に公開したビジネスメール詐欺の被害状況を集計したデータを見ると、英語圏以外で増えていることがわかります。上位は1位日本、2位韓国、3位アラブ首長国連邦です。欧米に比べると対策が遅れている富裕国を狙っている印象があります。

川口氏

近年、取引先とのやりとりにもチャットツールが使われるようになっていますが、以前と比較してメールの流通量に変化は見られますか?

増田氏

当社が把握しているのは脅威に関わる情報なので、メールの流通量に関するデータは持っていませんが、コミュニケーションを目的とした利用が減少しているのは間違いないと思います。

一方で、メールの流通量そのものは減っていないのではないでしょうか。根拠の一つは、シングルサインオンで使われるIDの大半がメールアドレスだからです。ログイン時の認証のため、機械的にメールが届きます。

川口氏

主な連絡手段がコミュニケーションツールに変わったことで、メールでのやりとりに慣れていない人が増えているのも感じます。件名を入れないでメールを送ってきたり、件名に本文を入れる人もいます。

増田氏

コミュニケーション目的でレスポンスを求めるなら、メールよりチャットやメッセージツールの方が速いですから、ビジネスシーンでもさまざまなコミュニケーションツールが使われるようになりました。今や、LINEやWhatsAppだけでなく、主目的が別にあるSFA(Sales Force Automation / 営業支援システム)などにもチャット機能が組み込まれています。それに伴い、偽のWebサイトに誘導するリンクが届く場所も拡大しているため警戒が必要です。数年前まで“メールセキュリティベンダー”だった当社の肩書も“コラボレーションセキュリティベンダー”に変わり、守備範囲を広げています。増えたコミュニケーションツールは、メールと同じようにコンプライアンスチェックの対象に含まれます。すでに海外では、コミュニケーションツールのやりとりに対し、ユーザーIDで串を通してチェックするソリューションの導入が一般的です。日本でも必要な時期にきていると思います。

ボイスフィッシングの

ターゲットは法人口座

川口氏

メールやコミュニケーションツールの利用に関する制約やチェックへの抵抗感などから、LinkedInなど組織の管理が及ばない外側のサービスに走ってしまう人もいますよね。

増田氏

確かに、あまりにもチェックが厳しいと、外のサービスに逃げる人が出てきます。そうなれば組織内のコントロールが及ばず、かえって外部に情報が漏れる危険性を高めることに。難しいですが、ある程度は許容することも必要です。同時に、従業員に対してリテラシー教育を実施して、組織が管理していないサービスを業務利用する危険性を認識してもらう重要性も高まっています。

川口氏

サイバーセキュリティ対策に重要なリテラシー教育ですが、実家の親については諦めました(笑) 代わりに私が守っています。二要素認証の登録は私のメールアドレスですし、パスワード管理ソフトウェアでパスワードを管理しているのも私です。

増田氏

難しく考える方が多いですが、結局、対策の基本中の基本をやっていれば、ほとんどの攻撃は防ぐことができますよね。私が一般の方向けに講演を依頼された際にお伝えしているのは、「iPhoneのアップデート通知が届いたら、即対応してください」「パスワード管理は、専用のツールに任せましょう」です。そしてもう一つ、「捨てメールアドレスを作りましょう」とお伝えしています。何かの資料をダウンロードするサイトなどは、メールアドアレスを入力しなければ先に進めないので、捨てメールアドレスを使います。漏れることが前提の捨てメールアドレスを使用する場合のパスワードは、全部同じで構いません。従って、簡単なものでOKです。

使い分けは3段階。最もレベルを上げて対応すべきなのは仕事で使うものや、銀行や証券会社関係などお金が関わるものです。自分が使っている正規のメールアドレスを登録し、パスワードを絶対に使いまわさないことが重要です。多要素認証も入れましょう。できればパスキーで管理するとなお良いです。被害に遭った際に補填してもらえるクレジットカード関係は、毎月明細をチェックできるようであれば、ブラウザが推奨してくれるパスワードを覚えさせるくらいのレベルでもいいと思います。

川口氏

私はリテラシー教育が必要だとお伝えしている側の人間ですが、自分が教育を受ける側になるのは嫌です(笑)

増田氏

私は、多くの組織が取り入れている、全員一律で受講義務があるeラーニングには反対です。eラーニングは、フィッシングメールに引っかかった人だけが義務を負うなど、賞罰ゲームとして利用した方が効果的だと思います。引っかかって“ハッ”としているときの学習効果は高く、知識も定着しやすいので有効です。サービスの選定には、自組織に届いている脅威をAIがシミュレーションに変換してくれる、実際の脅威を生かした訓練を提供できるサービスをお勧めします。

川口氏

一方で、攻撃側のAI活用も進化していますね。

増田氏

このところ、日本でも経営者の声をAIに学習させ自動音声で電話をかけてくる“ボイスフィッシング”の被害が増えてきました。声が似ている以外に本物だと信用してしまうポイントは、電話番号が実際の番号と同じだからです。IP電話を使えば表示する番号を変えられるので、ボイスフィッシングのことを知らなければ、だまされる確率が上がります。

実際に経験された関係者から話を聞いたケースでは、最初に経営者から幹部宛てに電話がかかってきて「M&Aのための送金が今日中に必要」と告げられました。次の電話では、顧問弁護士から送金の指示があれば従うよう伝えられますが、その最中に偽の弁護士からのメールが着弾します。その弁護士事務所はDMARCを導入していなかったので、この事務所のドメインを使ったなりすましメールが簡単に届いてしまいました。差出人欄に表示されているメールアドレスは本物と同じでしたから、そのままだまされる可能性もありましたが、幸いにもこの幹部は“何かおかしい”と感じます。そこで、いったん電話を切って自分から本物の顧問弁護士に連絡した結果、詐欺だと気づくことができました。

川口氏

AIは経営者の声をどこで学習したんでしょう?

増田氏

インターネットに掲載されている株主総会やインタビューを受けた際の音声から学んだようです。私もご本人の声を確認しましたが、AIの再現度の高さに驚きました。社員の方も同じことをおっしゃっていましたね。

川口氏

AIがなりすました経営者から、LINEグループに参加するよう指示された結果、数千万円の被害に遭ってしまった事例も発生しましたが、中小企業ではLINEに移行するハードルが低いので危険ですね。

増田氏

ChatGPTなどの生成AIに「○○銀行を主要取引先としている企業の電話番号をリストアップして」と依頼するだけで、詐欺電話のターゲットリストが作成できます。例えば、金融機関などからの電話は自動音声でかかってくることがありますよね。だから、受け手側も自動音声に対する違和感がありません。

川口氏

社長の電話番号もわかるでしょうから、社長に電話をかけてそこから音声を学習することもできますよね。トクリュウもかけ子がいらなくなって、小規模な犯罪集団になりそうです。犯罪の世界でも、ビジネスモデルが変わりますね。

Sky株式会社からも質問してみました!

――学生時代から新卒で入社された企業まで、サイバーセキュリティに関わられていなかった増田さんがセキュリティ業界に転身されたきっかけは何だったんでしょうか?

増田氏

新卒で入社したオラクルでは、執行役員の下180人以上体制のチームに所属していました。担っていたのは、さまざまな分野の多様なデータを取りまとめ・分析する業務です。3回の出産・育児休暇を経て、仕事・人・待遇に恵まれた環境でしたから、そのままずっと働き続けるつもりでした。転機は、セキュリティ企業のファイア・アイへ転身していた元先輩からの誘いです。新しい分野に挑戦したい気持ちはありましたが、育児も仕事もおろそかにしたくなかったので、当初はお断りしていましたが、17時までの勤務で構わないという条件を提示していただいたことで転職を決断します。ここで初めてセキュリティ業界に足を踏み入れました。

――その後、現職の前にもう1社ご経験されていますね。

増田氏

ファイア・アイでは、主にサンドボックスを担当していましたが、攻撃手法や技術の変化に伴い求められるセキュリティ製品の変化を感じていた頃、まだ黎明期だったEDR市場を開拓していたサイバーリーズンから誘いを受けました。しかし、当時はまだ子どもたちは小学生。特例で認めてもらっていた9時から17時勤務体系はありがたい環境です。悩んでいたところ、ここでもサイバーリーズンに転職していたかつての同僚が「僕たちが増田さんの9時17時勤務を守るから、一緒に働こう」と言ってくれた言葉に感動し、転職を決めました。

データベース業界からの転身で戸惑ったことはありましたか?

増田氏

それまでデータベースのプログラムしか作ったことがなかった私は、サイバーセキュリティとの違いには何度も驚きました。例えばSQLインジェクション。SQLはデータベースの世界では、蓄積された膨大な情報の中から必要なデータだけを効率的に探し出せる、とても便利なコマンドです。Webアプリを開発していた頃、検索窓に探し出すデータの条件を示すWHERE句に相当するところを入れると、アプリがもともと想定していないデータでも検索して表示させることができます。これはお便利機能だと思っていました。しかし、セキュリティの世界ではデータベースを不正に操作するサイバー攻撃「SQLインジェクション」と呼ばれていました。お便利機能がハッキングなんだと知ったときはとても驚きました。

また、サイバーセキュリティ用語の多くは軍事用語からの転用です。私は英語が得意な方だと思っていましたが、軍事用語には詳しくありません。Perimeter(ペリメター:境界)、Reconnaissance(リコナッサンス:偵察)、Cyber Kill Chain(サイバーキルチェーン)等々、ラスベガスでの研修時には、知らない言葉だらけ。脳みそが熱くなりすぎて溶け落ちるかと思いました(笑)

――増田さんにとって、サイバーセキュリティの面白いところ、やりがいは何ですか?

増田氏

語弊があるかもしれませんが、攻撃者の手口にはたびたび感動させられます。「こんな手を使ってきたか」「この機能をこう使ってくるか」など、アイデアの宝庫です。本当にたびたび「へぇ~」と思うことがあって、特にハッキングの手法には驚かされます。

また、この仕事に役立っていると感じるのが、私が元来持っている地政学への興味関心です。なぜそうなったのかを読み解きたい思いが湧き上がってくるため、グローバルに向けて発信されている各社のレポートを自分なりに時系列で並べて理解することにしています。しかし、レポートの大半が米国視点で語られ、日本で暮らす私たちとは視点が異なります。次第に、サイバーセキュリティに関する事件・事故を日本人の視点で伝えることが、私の使命だと考えるようになっていきました。そうやって調べた情報を2022年から講師を務めている警察大学校でお話しすると、皆さん目を輝かせて聞いてくださいます。今では、自ら調べた情報をお伝えして喜ばれることが、私の生きがいになりました。近年は、大学の講師を務める機会もいただいています。

川口氏

大学といえば、Skyさんは「100円夕食」など学食の協賛をされることがありますよね。

――優秀な学生さんに弊社を知っていただき、できれば入社してもらいたいという思いの詰まった施策です。

川口氏

IT企業の人たちとの間で、あれはインパクトが強いと話題になりました。

――IT企業の弊社では、男性はもちろん女性エンジニアの採用にも注力しています。セキュリティ業界での女性活躍についてどのように感じられていますか?

増田氏

近年、サイバーセキュリティ業界で頑張る女性が増えてきました。以前、私の講演を聞きにきて直接声をかけてくださるのはほぼ男性でしたが、今は女性も増えています。サイバーセキュリティというと、まだ暗いとか男性の世界という印象を持っている方もいらっしゃるかもしれませんが、実は女性の繊細さがぴったりハマる業界です。とはいえ、これまで仕事をする上で性別を意識したことはありません。ただ、私の周りには優秀な女性が多いと思っています。そして、育児経験のある方は打たれ強いからマネジメント能力もある(笑)

難しく考えず、楽しんでセキュリティに取り組んでください

~増田氏からのメッセージ~

~増田氏からの

増田氏

楽しくセキュリティをやりましょうとお伝えしたいです。サイバーセキュリティといえば暗い雰囲気になりがちですが、楽しむ視点が必要だと思います。なぜか私の周りのサイバーセキュリティ関係者には“戦国オタク”が集まっていて、彼らとは戦国とサイバーをかけた会話になることが多いんです。例えば、DDoS攻撃と戦国時代の城攻め。どちらも相手のリソースを枯渇させて、正常な機能を一時的に停止させるという類似点があります。兵糧攻めは、標的が依存している外部の供給ラインを断つというところが、サプライチェーン攻撃との共通点です。先日は、「『坂の上の雲』に学ぶ能動的サイバー防御」というテーマで語り合いました。とにかく難しく考えず、“戦国オタク”以外の皆さんも楽しく取り組んでいただけたらと思います。

(「SKYSEA Client View NEWS vol.107」 2026年4月掲載 / 2026月年1月取材)

撮影場所:WeWork アイスバーグ