ランサムウェアの教訓を生かすSKYSEA Client View 実践的対策法

ランサムウェアによる被害の実体験は、すべての組織にとって他人事ではありません。そこから得られる教訓を具体的な対策にどう生かすべきか、「SKYSEA Client View」を用いた実践的なアプローチをご紹介します。

1台でも管理漏れがあると、脆弱性の温床に

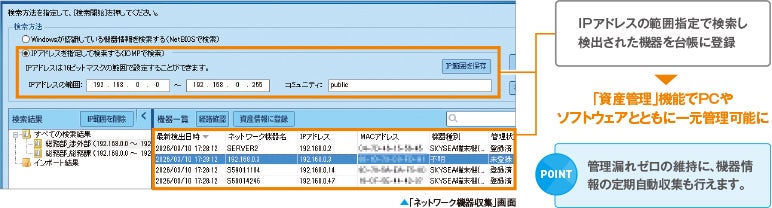

IT資産管理の難しさは、PCやサーバーだけでなく、ネットワーク機器まで含めた対象範囲の広さにあります。特に、VPN装置など外部業者が保守を担うこともある機器は、自社の管理対象としての意識が薄れ、脆弱性の放置につながりやすいといえます。

SKYSEA Client Viewの「ネットワーク機器収集」機能は、エージェントがインストールされたPCやソフトウェアの情報を自動収集するだけでなく、組織のネットワークにつながるVPN装置などの情報も収集。台帳に登録することで網羅的に管理できます。

VPN装置などの管理とともに、組織で利用しているソフトウェアの脆弱性対策を徹底することも重要です。「CPE製品名管理」機能は、SKYSEA Client Viewで管理しているソフトウェアと日々公表される脆弱性情報をひもづけ、まとめて表示することで、情報収集にかかる手間を削減し、修正プログラムの速やかな適用を支援します。

※2 ハードウェアやソフトウェアなどを識別するための名称の基準。JVNで公表される脆弱性情報に含まれ、SKYSEA Client Viewの管理下にあるソフトウェアの情報とひもづけるために用いられます。

※3 メール通知の対象となる脆弱性の条件を事前に指定する必要があります。

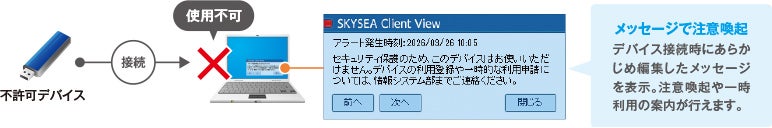

たとえ業務上の理由でも、自由に使用できる状態は危険

外部業者がメンテナンスのために持ち込んだUSBメモリなど、組織が把握しきれないデバイスはマルウェア感染などのリスクを伴います。このリスクを考慮し、使用できるUSBメモリを限定したり、管理外のPCを接続させないことが必要となります。

SKYSEA Client Viewでは、許可していないUSBデバイスの使用を禁止できるほか、台帳に登録されていないPCがネットワークに接続された際に自動で遮断することができます。これらの機能により、持ち込みデバイスやPCの無断使用を防ぎ、組織内に脅威が持ち込まれるリスクを軽減します。

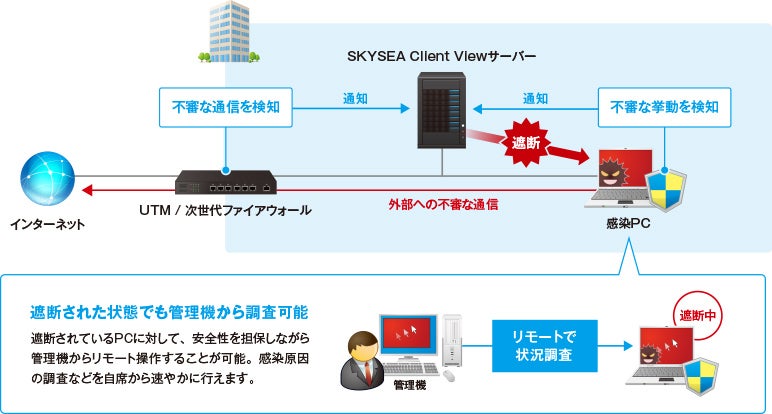

現場に駆けつけるまでの時間が、被害を拡大させる

ランサムウェアはネットワークに侵入後、非常に速いスピードでほかの端末への感染を広げます。夜間や休日にアラートが発生した場合、管理者が現場に到着するまでの数時間が初動の遅れとなり、被害を致命的なレベルにまで拡大させかねません。

インシデント対応の成否は、脅威を検知してから封じ込めるまでの初動にかかっています。この時間を短縮するアプローチが“検知と対応の自動化”です。「ITセキュリティ対策強化」機能は、連携するウイルス対策ソフトウェアやUTM、次世代ファイアウォールの感染検知をきっかけに、該当PCを自動で遮断。マルウェアに感染拡大の猶予を与えることなく、被害を最小限に抑えます。

関連記事

(「SKYSEA Client View NEWS Vol.107」 2026年4月掲載)