主に企業などの組織を標的としたサイバー攻撃には、さまざまな手口があります。その中でもインターネット上でサービスを提供している企業が対策を講じておくべき攻撃の手口が「DDoS攻撃」です。この記事では、DDoS攻撃の定義や目的のほか、DoS攻撃との違いなどをわかりやすく解説。併せて、DDoS攻撃の被害例と対策についても紹介します。

DDoS攻撃とはサーバーに負担をかけるサイバー攻撃のこと

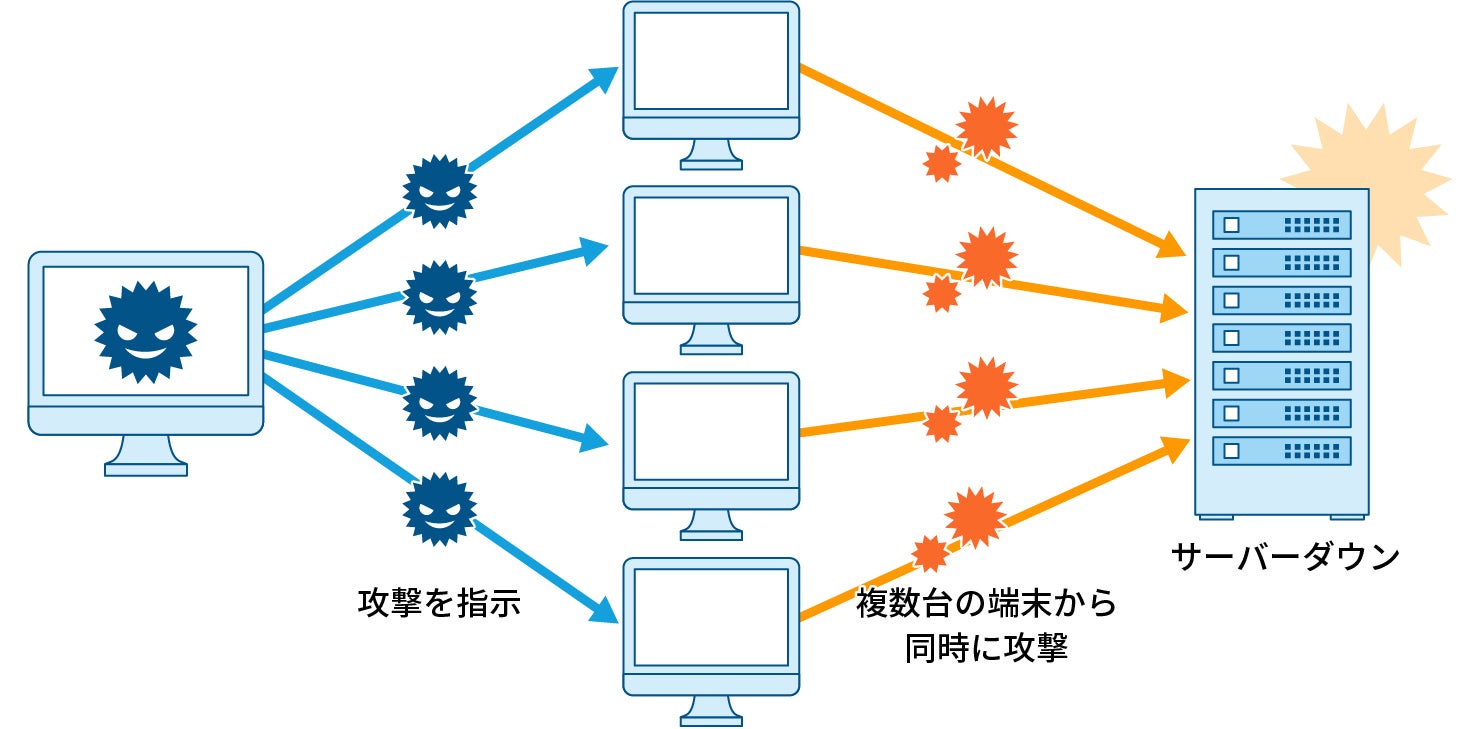

DDoS(ディードス:Distributed Denial of Service)攻撃とは、複数の端末からアクセスを大量に発生させることでサーバーに負荷をかけ、正常なサービス提供を妨害するサイバー攻撃です。日本語に訳すと「分散型サービス拒否」という意味になります。DDoS攻撃の仕組みや目的、攻撃の手口については次のとおりです。

DDoS攻撃の仕組み

DDoS攻撃の手口は「複数台の端末から大量のリクエストを送りつける」ことです。サーバーやネットワークの処理能力を上回るリクエストを集中的に送りつけることにより、攻撃対象のサーバーをダウンさせます。

■DDoS攻撃のイメージ

DDoS攻撃は単に大量のデータやリクエストを送りつけるというシンプルな手口のため、マルウェアなど悪意のあるプログラムを開発する知識・スキルを持たない人物でも、機材と環境を準備できれば実行できてしまいます。また、個人に限らず大勢の人が結託して特定のサービスに一斉にアクセスすることにより、DDoS攻撃を行うことも理論上は可能です。このように、実行の難度が低いことがDDoS攻撃が脅威となり得る点といえます。

DDoS攻撃の目的

攻撃者がDDoS攻撃を実行する目的には、いくつかのパターンが想定されます。ここでは、主なDDoS攻撃の目的と概要を一覧でご紹介します。

■DDoS攻撃の目的

| 目的 | 概要 |

|---|---|

| 営業妨害 | 競合他社が、サービスの正常な運営を妨げたり、検索順位を下げたりすることを目的に実行する。 |

| 抗議 | 企業の経営方針や発信しているメッセージなどに抗議したり、社会的メッセージを表明したりするために実行する。 |

| 嫌がらせ | 攻撃対象が混乱するのを見て楽しんだり、自らの存在や行動力を誇示したりするために攻撃する。 |

| 脅迫 | より大規模なDDoS攻撃を取りやめたり、実行中のDDoS攻撃を停止したりすることを条件に、金銭を要求するために実行する。 |

| 陽動 | DDoS攻撃によって攻撃対象を混乱させ、ほかの攻撃から目をそらせるために実行する。 |

DDoS攻撃の手口

前述のとおり、大量のデータやリクエストを送りつけることで攻撃対象のサーバーをダウンさせるのがDDoS攻撃の基本的な手口です。大量のデータやリクエストを送りつける方法は、大きく分けて6つあります。

■DDoS攻撃の手口

| 手口 | 概要 |

|---|---|

| SYNフラッド攻撃 | 通信の確立(SYN)リクエストを大量に送信する。 |

| FINフラッド攻撃 | 切断(FIN)リクエストを大量に送信する。 |

| ACKフラッド攻撃 | 本来は、ユーザーが通信の確立・切断のリクエストに対する返答として使用するデータ(ACKデータ)を大量に送信し、サーバーの廃棄処理をオーバーフローさせる。 |

| UDPフラッド攻撃 | 偽の情報を大量に送りつけたり(ランダムポートフラッド攻撃)、断片的な情報のみ送り続けたりする(フラグメント攻撃)ことでサーバーに負荷をかける。 |

| DNSフラッド攻撃 | DNSサーバーに不正なリクエストを大量に送信することで、Webサイトのアドレスに到達できなくさせる。 |

| Slow HTTP DoS Attack | 長時間にわたってセッションを占有し、ほかの処理ができないように妨害する。 |

DoS攻撃とDDoS攻撃の違い

DoS攻撃とDDoS攻撃の大きな違いは、攻撃者が使用する端末の台数です。DoS攻撃では、攻撃者は1台の端末から大量のリクエストを送信して攻撃対象をサービス停止に追い込みます。一方、DDoS攻撃では、複数台の端末から攻撃を仕掛けます。DDoS攻撃はDoS攻撃と比べて使用される端末の台数が多いことから、より膨大な量のリクエストを送信できることになります。また、DDoS攻撃ではデータ送信元の端末が多数にわたるため、DoS攻撃と比べて攻撃者の特定が一層困難になりやすいことも重要なポイントです。

DDoS攻撃の特徴

DDoS攻撃の特徴として、DDoS攻撃によるアクセスと通常のアクセスを識別しにくい点があります。DDoS攻撃に使われるコンピューターは、一般ユーザーが使用している端末を攻撃者が乗っ取ったものです。一般ユーザーが使用していた端末を踏み台にしてアクセスされた場合、乗っ取った端末から攻撃者がアクセスしているのか、一般ユーザーによる通常のアクセスなのか区別できません。従って、攻撃者を割り出すのは困難となります。

DDoS攻撃の被害例

続いて、DDoS攻撃によって具体的にどのような被害に遭う可能性があるのか、想定される被害の例をご紹介します。

処理能力の超過に起因するサービス停止

大量に送りつけられるデータやリクエストを処理しきれなくなると、サーバーはダウンしてしまいます。当然、同じサーバーで運用していたサービスも停止に追い込まれます。Webサービスであれば、サーバーが機能を停止している間はユーザーにサービスを提供できないことになり、ECサイトであれば、ユーザーに製品を販売することができません。また、サービスが利用できない状態が長引けば、サービスに対してユーザーが不満や不信感を抱く可能性が高まります。

サーバーのセキュリティ機能低下

DDoS攻撃によって送りつけられる大量のデータは、サーバーのセキュリティ機能を低下させる恐れがあります。サーバーがデータの処理に追われ、セキュリティ機能が追いつかなくなる可能性があるためです。セキュリティ機能が低下すれば、平常時は問題なく対処できていたマルウェアの侵入や、不正アクセスといった脅威を回避できなくなることも想定しておかなければなりません。DDoS攻撃を受けている間にハッキングの被害に遭い、機密情報の漏洩や顧客情報の窃取といった甚大な被害をもたらされる恐れがあります。

別のサイバー攻撃の誘発

DDoS攻撃の標的となった企業が混乱している間に、別のサイバー攻撃の被害に遭うことも想定されます。DDoS攻撃に気を取られ、ネットワークの監視が手薄になっている可能性が高いためです。攻撃者はこうした隙を突いて別のサイバー攻撃を仕掛け、システムをハッキングしたり機密情報を盗み出したりします。被害がDDoS攻撃によるものにとどまらず、さらに深刻化してしまう恐れがあります。

経済的損失の発生

DDoS攻撃によって、直接的・間接的に膨大な経済的損失を被る恐れがあります。例えば、サービス停止中に製品の購入を検討していた顧客がいれば機会損失になるほか、サーバーを復旧するために費用が発生するケースもあります。また、原因を究明したり再発防止策を講じたりするためのコストがかかることも想定されます。ほかにも、サーバーを従量課金型のサービスで利用しているケースでは、大量のデータを処理したことで多額の利用料金を請求される場合もあります。こうした被害を防ぐためにも、DDoS攻撃の対策を講じておくことが必要です。

DDoS攻撃への対策

DDoS攻撃によるアクセスは通常のアクセスと区別がつきにくく、未然に防ぐことは困難ですが、万が一標的となった場合には被害を最小限に抑えるための対策を講じることは可能です。ここでは、DDoS攻撃の対策について解説します。

IPアドレスを制限する

DDoS攻撃の対策として、IPアドレスを制限する方法があります。繰り返しリクエストを行っているIPアドレスを特定し、そのIPアドレスからのアクセスを遮断することでサーバーの負荷を軽減させることが可能です。注意点として、DDoS攻撃では複数の端末から攻撃が仕掛けられている可能性が高いことから、不審なIPアドレスをすべて特定して遮断するのは現実的ではありません。そのため、根本的な対策というよりは、あくまでサーバー負荷を軽減させるための応急的な方法となります。

海外からのアクセスを制限する

DDoS攻撃では、海外のサーバーを経由して攻撃が仕掛けられるケースが少なくありません。そのため、海外からのアクセスを制限することで、DDoS攻撃の標的となるリスクを軽減できる可能性があります。ただし、海外からのアクセスを制限すれば、悪意のない海外の一般ユーザーも、サービスにアクセスできなくなってしまいます。あくまで、日本国内のユーザーのみを対象としたサービスに限り、有効な対策といえます。

DDoS対策ツールの活用

DDoS対策ツールを活用する方法も対策として有効です。サイバー攻撃が疑われる通信が検知された際にアラートを出したり、ネットワークを遮断したりするWAF(Web Application Firewall)は、DDoS攻撃を早い段階で察知するために有効なツールといえます。また、IPS(不正侵入防止システム)を導入することで、ネットワークやサーバーに異常が発生していないか監視することが可能です。

DDoS攻撃の特徴や対策を把握しておき、万が一の事態に備える

DDoS攻撃は、数あるサイバー攻撃の中でもシンプルな手口を用いた攻撃といえます。それだけに、一般ユーザーによるアクセスと区別がつきにくく、抜本的な対策を講じにくいのが難点です。とはいえ、攻撃が発覚した際に適切な対策を素早く講じることで、被害を最小化させることが可能です。万が一の事態に備えて、この記事でご紹介した各種対策などがお役に立てば幸いです。