サイバー攻撃の中には、1台の端末がマルウェアに感染したことを発端として、他の端末に大規模な被害をもたらすものがあります。外部から端末を遠隔操作できる状態にする「ボットウイルス」もそのうちの一つです。この記事では、ボットウイルスの特徴や想定される被害例、感染防止策についてわかりやすく解説します。

ボットウイルスは、外部から端末を遠隔操作できるウイルスの一種

ボットウイルスとは、外部から端末を遠隔操作できるウイルスの一種です。ボットという言葉はロボット(Robot)に由来し、定められた処理を自動で行うプログラム全般のことを指します。ボットには無害なものも含まれており、あらゆるボットがウイルスに該当するわけではありません。無害なボットと有害なボットの特徴は、下記のとおりです。

無害なボット

無害なボットとは、ユーザーに被害をもたらさない通常の自動化プログラムのことです。例えば、Webサイトを自動で巡回し、情報を収集するプログラムである検索エンジンのクローラーや、SNSに自動で投稿するプログラムなどがボットに含まれます。また、チャットに自動で返信するチャットボットや、ゲームを自動でプレイするプログラムなどもボットの一種です。このように、ボットを善良な目的で活用すれば、人の介在の必要もなしにアプリケーションやサービスを運用できるようになります。

有害なボット

有害なボットとは、ユーザーに何らかの被害を及ぼす不正なプログラムを指します。ボットの特性を悪用し、外部からPCやスマートフォンといった端末を遠隔操作することを目的に開発されたボットです。こうしたボットはウイルスやトロイの木馬、ワームといったマルウェアの一種とされています。

有害なボットは、ユーザーに気づかれないよう端末に侵入して悪事を働きます。ボットウイルスに感染しても端末に明らかな異常などは認められず、ユーザーの知らないところで端末が遠隔操作されてしまう点が大きな特徴です。ボットウイルスに感染した端末は犯罪者の手足となり、サイバー攻撃といった犯罪行為に加担させられてしまう可能性があります。

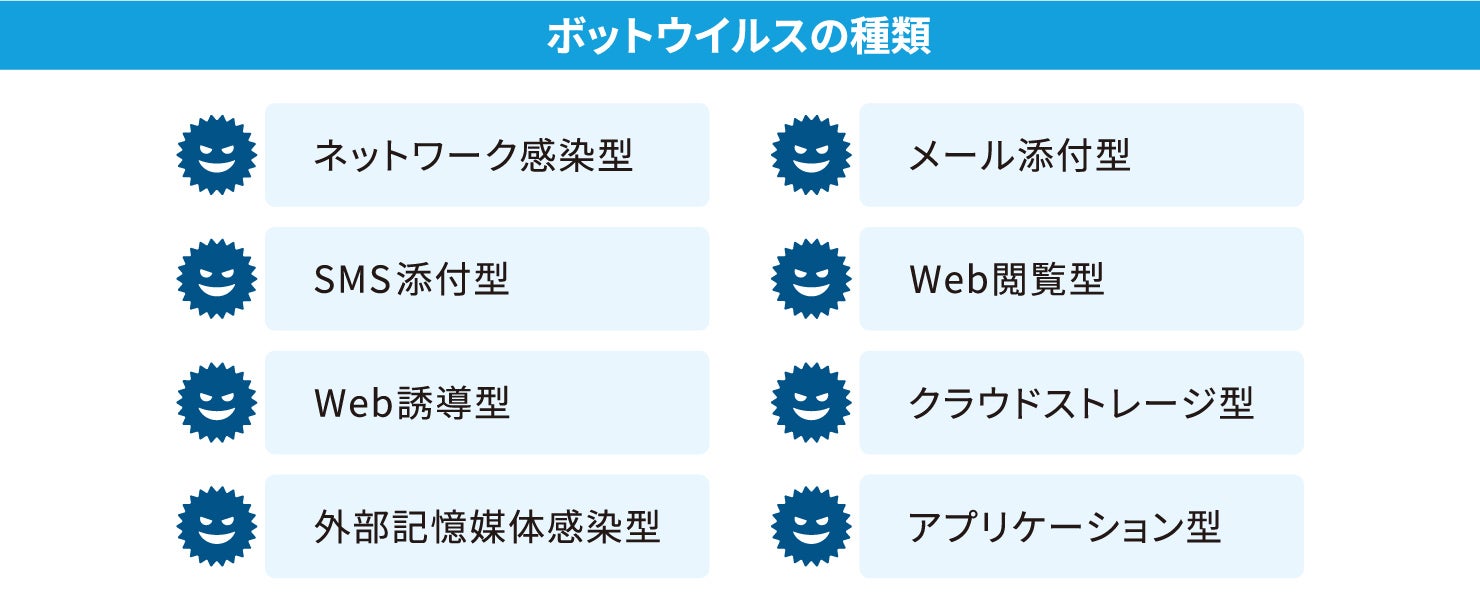

ボットウイルスの種類

ボットウイルスは、さまざまな経路で感染を試みます。ここでは、感染経路別にボットウイルスの種類を8つ取り上げ、それぞれの特徴について紹介します。

ネットワーク感染型

ネットワーク感染型は、OSやソフトウェアなどの脆弱性を突き、ネットワークから端末へと侵入するボットウイルスを指します。インターネットに接続されていれば、どの端末もネットワークを通じてボットウイルスに感染するリスクがあります。

メール添付型

メール添付型は、ウイルスを仕込んだファイルを添付したメールを攻撃者が送りつけ、ユーザーが添付ファイルを開くと端末が感染してしまうボットウイルスです。明らかに不審なメールにファイルが添付されているパターンもあれば、仕事の関係者を装ったアドレスや送信者名を用いてメールが送られてくるパターンもあります。

SMS添付型

SMS添付型は、スマートフォンのSMS(ショートメッセージサービス)宛てに不正なリンクを送信し、ユーザーが添付ファイルやリンクをタップすることで感染させるボットウイルスです。実在するサービス名や企業名をかたって送られてくるケースもあるため、不審なアドレスから送られてきたSMSは開封せずに削除したほうが安全です。

Web閲覧型

Web閲覧型は、ウイルスが仕掛けられたWebサイトを閲覧したり、サイト上に設置された特定のリンクをクリックしたりすることによって感染するボットウイルスです。なお、実在する企業サイトなど正規のWebサイトであっても、攻撃者によってボットウイルスが仕込まれている場合もあります。明らかに怪しいWebサイトを閲覧しなくても、ボットウイルスに感染する可能性はゼロではありません。

Web誘導型

Web誘導型とは、不正なWebサイトにユーザーを誘導し、感染させるボットウイルスです。Webサイトにアクセスするだけで自動的に不正なプログラムをインストールさせる手口は、「ドライブバイダウンロード」と呼ばれています。Web誘導型では、メールやSMS経由で不正なWebサイトへ誘導したり、Webサイト上の改ざんされたリンクから、不正なWebサイトへとユーザーを誘導したりするケースがあります。

クラウドストレージ型

クラウドストレージ型とは、クラウドストレージ上に不正なファイルを保存し、共有フォルダなどを通じて感染させるボットウイルスです。一見すると、通常の文書ファイルや画像ファイルのように見えるファイル形式・ファイル名が用いられることも珍しくありません。ユーザーがこうしたファイルを開くことで、端末にボットウイルスが侵入します。

外部記憶媒体感染型

外部記憶媒体感染型は、USBメモリなどの外部記憶媒体にウイルスを仕込んで端末を感染させるボットウイルスです。PCは、外部記憶媒体の接続を検知すると自動的にその内容を表示する設定になっています。そのため、外部記憶媒体の中のファイルなどを開かなくても、端末に挿した時点でボットウイルスに感染してしまう危険性があります。

アプリケーション型

アプリケーション型は、アプリケーションにウイルスを仕込み、インストールによって感染させるボットウイルスです。ボットウイルスに感染させることを目的に開発されたアプリケーションもあれば、攻撃者によって正規のアプリケーションにボットウイルスが仕掛けられているケースもあります。また、正規のアプリケーションを装った、偽のアプリケーションが配布されている可能性もあるため注意が必要です。

ボットウイルス感染で想定される被害例

ボットウイルスに感染した場合、さまざまな被害を受ける可能性があります。ここでは、ボットウイルスの代表的な被害例を、6つご紹介します。

DDoS攻撃に加担することになる

ボットウイルスによって攻撃者に端末が操られると、そのままDDoS攻撃に加担させられてしまう恐れがあります。DDoS攻撃とは、ターゲットのサーバーに膨大な量のアクセスを集中させ、サーバーをダウンさせる手口のことです。標的となった企業はサービスの運営を継続できなくなったり、業務を一時停止せざるを得ない状況に追い込まれたりする可能性があります。

なお、DDoS攻撃のような不正行為を働くために構築されたネットワークを、ボットネットといいます。ボットネットの構成要素として端末が悪用されると、どのようなサイバー攻撃に加担させられるかわかりません。

迷惑メールの送信元になる

ボットウイルスに感染した端末のメールアカウントが攻撃者に乗っ取られた場合、迷惑メールの送信元として悪用される恐れがあります。ユーザーが感知しているか否かにかかわらず、大量の迷惑メールが送られてしまうと、多方面へ被害を加えることになります。

なお、攻撃者は二重三重にサイバー攻撃を仕掛けるため、迷惑メールを大量送信することもあります。ボットウイルスをユーザーの端末への入口として利用し、個人情報を窃取したり、ほかのマルウェアの拡散に利用したりするなど、被害を拡大させていく恐れもあるため注意が必要です。

勝手に広告をクリックする

ボットウイルスに感染すると、Webサイトの広告を勝手にクリックし始めることもあります。アフィリエイト広告の中には、ユーザーがクリックすることによって報酬が発生するタイプの広告があります。この場合、複数の端末をボットウイルスに感染させ、正規のユーザーを装ってアフィリエイト広告をクリックさせることによって、報酬をだまし取ることが攻撃者の狙いです。

悪質な広告を表示させる

感染した端末の情報をボットウイルスに送信させ、検索エンジンの検索結果に悪質な広告を表示させるという手口も確認されています。ユーザーは、これまでどおり検索エンジンを利用しているにもかかわらず、検索結果に悪質なポップアップが繰り返し表示される点が特徴です。ユーザーがポップアップをクリックすると端末がマルウェアに感染したり、クリック詐欺の被害に遭ったりすることが想定されます。

脆弱性のあるWebサイトの調査に利用される

感染した端末に直接的な被害をもたらすのではなく、攻撃者の調査や情報収集に端末が利用されるケースもあります。脆弱性のあるWebサイトの調査は、その好例です。調査では、ボットウイルスに感染した端末を使って大量のWebサイトにアクセスし、Webサイトに脆弱性がないかを調べます。

脆弱性が発見された際には、ボットウイルスが該当するWebサイトの脆弱性情報を自動で攻撃者に送信するという仕組みです。こうして収集されたWebサイトの情報は攻撃者のターゲットリストに載り、サイバー攻撃の対象となる可能性があります。

仮想通貨の採掘に利用される

ボットウイルスによって端末が遠隔操作され、仮想通貨の採掘(マイニング)に利用されるケースもあります。仮想通貨の採掘には、強力なマシンパワーと膨大な電力が不可欠です。そこで、ボットウイルスを活用すれば、一般ユーザーのPCリソースや電力を搾取することができます。攻撃者はボットウイルスによって仮想的に強大なマシンパワーを手に入れ、それらを仮想通貨の採掘に利用できるわけです。

ボットウイルス感染の防止策

ボットウイルスへの感染を防止するには、どのような対策を講じればよいのでしょうか。ここでは、具体的な感染防止策を4つご紹介します。

PCを常に最新の状態にする

アップデートプログラムを随時適用し、PCを常に最新の状態に保つことは基本的かつ有効な対策です。OSやソフトウェアのアップデートプログラムには、新たに発見された脆弱性を解消するためのセキュリティ更新プログラムが含まれているケースがあります。こうしたセキュリティ更新プログラムの速やかな適用は、OSやソフトウェアの脆弱性を最小限に抑えることにつながります。

なお、企業などの組織の場合、組織内に一台でもアップデートされていない端末があればリスク要因となり得ます。PCのアップデート管理は従業員任せにするのではなく、すべての端末のアップデート状況を管理者が把握しておくことが大切です。

パーソナルファイアウォールを利用する

コンピューターやスマートフォンなどの端末と外部ネットワークの通信を制御するアプリケーションである「パーソナルファイアウォール」を利用することも、外部からの攻撃を防御する上で重要な対策となります。OSやウイルス対策ソフトウェアの中には、個人向けのファイアウォールを有効化できる機能を備えたものも数多く提供されています。こうした製品を活用することは、ボットウイルスをはじめとするマルウェアの侵入を防ぐ上で有効です。

ブロードバンドルーターを利用する

ブロードバンドルーターを利用してインターネットに接続することも、ボットウイルスへの感染を防ぐ対策として効果的です。通常、インターネットに接続する方法としては、アナログ信号をデジタル信号に変換するモデムを利用するパターンと、複数の端末をインターネットに接続するブロードバンドルーターを利用するパターンが想定されます。モデムによるインターネット接続は、侵入先を探している攻撃者の標的になりやすい点がウイークポイントです。一方、ブロードバンドルーターには、外部からの攻撃を防ぐ機能が備わっているものもあるため、ボットウイルスに備えるのであればブロードバンドルーターを利用するほうが得策です。

アンチウイルスソフトウェアを導入する

アンチウイルスソフトウェアを導入すれば、ボットウイルスへの感染を未然に防ぐとともに、万が一感染した際にも速やかな対処が可能となります。ボットウイルスを含むマルウェアは、次々と新たなタイプのものが登場するため、既知のマルウェアだけを防いでいるようでは安全とはいえません。そこで、未知のマルウェアにも対応できる可能性が高い「ふるまい検知」や「AI検知」といった機能を備えたアンチウイルスソフトウェアを活用すれば、より安全に端末を利用できます。

また、端末がボットウイルスに感染した際にはアラートを発出し、ユーザーや管理者に通知する機能を備えたソフトウェアであれば、初動対応も速やかに講じやすくなります。さらに、感染の疑いのある端末をネットワークから自動で切り離すソフトウェアであれば、より安全です。アンチウイルスソフトウェアを活用すれば、ネットワークを介して感染が拡大したり、端末内の情報が外部へ送信されたりするリスクが低減します。

ボットウイルスの被害を防ぐには、マルウェアの侵入経路を想定したサイバー攻撃対策が必須

ボットウイルスは、多種多様な目的で仕掛けられる上、メールやSMS、Webサイトをはじめ、外部記憶媒体やアプリケーションのインストールといった数多くの感染経路が存在します。どのような組織やユーザーでもボットウイルスの感染リスクはあることから、具体的な対策をできるだけ早期に講じておくことが重要です。

クライアント運用管理ソフトウェア「SKYSEA Client View」は、エンドポイントセキュリティを実現するためのさまざまな機能を搭載しています。ネットワーク接続している組織内のすべての端末を一括して状況を把握できるほか、ソフトウェアごとのインストール台数などの情報も一覧で表示します。そのため、ウイルス対策ソフトウェアなどのインストール状況をはじめ、必要なソフトウェアが導入されているか、ライセンスが正しく使用されているかといった確認が可能です。

また、脆弱性対策を迅速に行うため、管理機からクライアントPCへ更新プログラムなどのソフトウェアを一斉に配布、インストールできます。ロック(ログオフ)中のクライアントPCに対しても配布が可能なため、あらゆるPCのOSやソフトウェアを常に最新の状態にして、各エンドポイントのセキュリティを強化できます。

さらに、エンドポイントを常時監視し、不審な挙動を検知する他社のセキュリティ製品EDR(Endpoint Detection and Response)とも連携。パターンファイルに依存しない「ふるまい検知」で、未知のマルウェアを素早く発見・隔離します。検知と同時に、ほかのPCが同じマルウェアに感染していないかを自動で調査することもできます。

ボットウイルスから端末やシステムを守るためにも、「SKYSEA Client View」の導入をぜひご検討ください。

お問い合わせ・カタログダウンロード

「SKYSEA Client View」のお問い合わせ・資料ダウンロードはこちらから