インタビュー

被害を最小化することを考慮した

対策が必要に

IoT向けサイバー攻撃にどう対抗するのか、IoTデバイスへのマルウェア攻撃の現状と対策について、キヤノンITソリューションズ株式会社のご担当者にお話を伺いました。

インタビュー

キヤノンITソリューションズ株式会社

ITインフラセキュリティ事業部

ゲートウェイセキュリティ企画本部

技術開発部 セキュリティリサーチャー

西浦 真一 氏

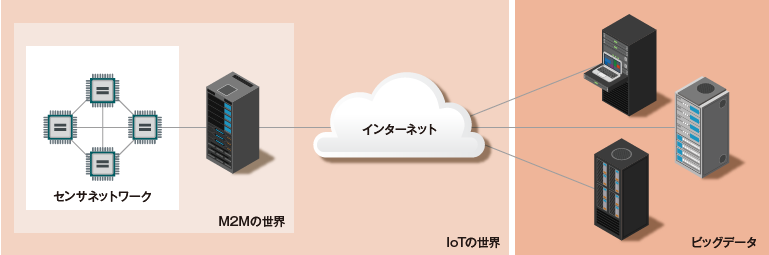

現在はネットワーク機能を持っている機器であればIoTデバイスと言われるようになっていますが、元は人を介さず機械同士で情報をやりとりするM2M(Machine-to-Machine)と同じ概念からスタートしていると思います。「機械が機械から情報を収集」したり「機械が機械をコントロール」したりするのがM2Mですが、IoTは「モノのインターネット」と言われるようにネットワークを通じてモノの情報を収集する、モノがネットワークにつながる仕組みです。

昨今、メディア等でIoTが頻繁に取り上げられるようになったのは、第四次産業革命と言われているドイツで立ち上がったプロジェクト、「インダストリー4.0」の影響が大きいと感じています。インダストリー4.0が目指す「スマートファクトリー」は、センサが集めたビッグデータの分析結果をビジネスに生かしていくことを目的としています。このビッグデータが話題になり始めた2014~2015年くらいから、データを収集するための「モノ」としてIoTも認知され始めたように思います。

IPA(独立行政法人情報処理推進機構)が発行している「安全安心なIoT製品・サービスを提供するために」という資料の中では、ネットワーク機能を持つすべての機器をIoTと捉えていますので、「IoT=インターネットにつながるデバイス」と解釈していただいて問題ないのではないでしょうか。Webカメラや家庭用のブロードバンドルーター、MFP(デジタル複合機)のような高機能プリンターなどは、すでに身近にあるIoTデバイスとしてイメージしやすいのではないかと思います。

ある調査会社が2015年に公開した予測データでは、2016年のIoTデバイス数は全世界で64億個、その後1年に30%ずつ増加し2020年には208億個に達するとされていました。しかし、2017年にはすでに203億個に達しているというデータが公開されています。これだけ爆発的に増えているのは、以前はインターネットにつながっていなかったさまざまな家電やオフィス機器にWi-Fi機能が搭載され、インターネットにつながるようになったことが要因です。

以前は単独のシステムであったオフィスビルの入退室管理なども、ネットワークにつながることで照明や空調などとも連動し集中管理されるようになっています。また、病院ではCTの画像や電子カルテのデータを、連携している別の病院へインターネットを介して送信するといったことも行われています。IoTデバイスの普及で「ネットワーク機器ではなかった機械」がネットワークに接続されるようになり、自分に関連するデータが自分の知らないところでインターネット上に存在する世界がもたらされました。

今年は、河川監視などに利用している監視カメラが不正アクセスを受け、制御できなくなったという報道を何度か耳にされたと思います。残念ながらWebカメラへの不正アクセスは増加する一方です。また、インターネットからアクセスできるWebカメラを無断で閲覧することができるWebサイトも存在しています。昨年11月ごろロシアのWebサイトでパスワードなしで閲覧可能なWebサイトが公開されていると報道がありましたが、報道時点でサイトに登録されているWebカメラの台数を国別で確認したところ、アメリカが5,000台以上とダントツの1位でした。約1,800台が登録されている日本は、3位以下の1,000台未満を大きく引き離して2位でした。諸外国に比べ設置されている総数が少ないにも関わらず、これだけの数が登録されていることに驚きます。しかも、このインタビューの前日に再度確認したところ2,226台に増加、たった数か月から半年の間に2割以上も増えていました。

問題のネットカメラ画像サイトの表示例

PCやスマートフォンなどはデバイス自体が画面を持っているので「動作が重たくなった」「ログインできない」「いつもと画面が違う」など、使用しているユーザーが異常に気づくことのできるタイミングがあります。しかし、IoTデバイスは情報を処理することが主目的ではなく、それ自体に画面を持たないためユーザーが変化に気づくことはまれです。例えばルーターの場合、一度インターネットにつながってしまえば、接続できなくなったなどのトラブルが起きない限り、設定の確認や変更はしないと思います。家電は常に電源が入った状態で使い続けられているケースも多く、一度マルウェアに感染すると、買い替えるまで感染したままということもあり得ます。皆さんのご自宅のWebカメラも知らないうちにのぞき見られているかもしれません。

PCやスマートフォンに対しては脆弱性を狙った攻撃が増加していますが、IoTデバイスに対しても同様です。脆弱性はすべてのIoTデバイスで発生する可能性があるため、PCやスマートフォンと同様にセキュリティ対策が必要です。

セキュリティの専門家が「サイバー攻撃が、人の生死を左右するようになった」と警鐘を鳴らした、乗用車ジープ・チェロキーの脆弱性は危険度の高い事例として有名です。エンジン、ブレーキなどが外部から自在に操作できる状態であることが判明し、車メーカーは遠隔操作の恐れのある140万台のリコールを発表しました。医療に関わる分野ではペースメーカーの脆弱性が発見されています。悪用されれば遠隔操作によりバッテリーを消耗させたり、ペースを乱したり、ショックを与えたりすることで患者に危害が及ぶ恐れがあるため非常に危険であることから、医療機器メーカーもリコールを発表しました。そのほかにも、玄関の施錠などホームセキュリティの集約装置にも脆弱性が見つかっています。外部からの遠隔操作でセキュリティが解錠されてしまえば空き巣に入られるかもしれませんし、スマート家電の脆弱性が狙われれば、暖房やガスコンロなどは火事を引き起こす可能性もあります。

ご紹介したのはいずれもアメリカの事例で、幸いにも実際に悪用されたという報告はありませんが、IoTデバイスへの攻撃は機器の種類によっては命に関わる可能性があります。所有しているWi-Fi機能を持ったデバイスの脆弱性情報にアンテナを張り、ファームウェアが更新されれば素早く適用するということがとても重要になります。

IoTデバイスが狙われやすい要因は大きく2つありまして、一つは先ほど申し上げたように、感染に気づかないということです。利用者は乗っ取られていても気づかないので、攻撃者は乗っ取ったリソースを延々と使い続けることができます。このようにIoTデバイスをターゲットとすることは、攻撃者から見てコストパフォーマンスの高い効率的な攻撃と言えます。

2つ目は、IoTデバイスに対するユーザー側のセキュリティ意識の低さです。例えば、Webカメラを赤ちゃんやペットの見守り用として自宅に設置するとき、リモートパンやチルト、画素数は気にされても、セキュリティ対策を意識される方は少ないのではないでしょうか。オフィスや街中の場合でも、設置作業を行うのは工事業者の方などセキュリティに詳しい方ではないことが多く、カメラにパスワードの設定が必要だという認識は低いと思います。また、設置後にハードウェアメーカーからファームウェアが提供されても、更新が必要であることを知っている方は少なく、脆弱性を持ったデバイスを何年も使い続けることが多くなり、攻撃者にとって格好のターゲットとなっています。

Webカメラの映像はWebブラウザで確認すると思いますが、Webブラウザにアクセスするということは、そのデバイスがインターネットにつながっているということです。インターネットにつながれば、攻撃者がインターネット側からそれらのデバイスにアクセスできる可能性もあり、サイバー攻撃の危険にさらされている状態にあると言えます。PCやスマートフォンにウイルス対策ソフトウェアをインストールしたりセキュリティパッチを適用したりしているように、IoTデバイスにもセキュリティ対策が必要です。

MiraiはIoTデバイスを主要ターゲットとした、ボットネットマルウェアです。感染した機器はボットとして遠隔操作され、DDoS攻撃など大規模なネットワーク攻撃の一部に利用されます。攻撃された企業のサービスを利用しているTwitter、Netflix、ウォールストリートジャーナルなどメジャーなWebサービスが一時的に利用できなくなったことや、IoTデバイスが狙われたという目新しさもあって大きく報道されたため、広く一般にも存在が知られることになりました。攻撃の踏み台にされたデバイスの多くが、ルーターやWebカメラ、その録画装置であるNVR(ネットワーク・ビデオ・レコーダー)だったのですが、公開されているMiraiのソースコードから、デフォルトパスワードのままにしている脆弱なIoTデバイスを狙っていたことがわかっています。全世界で数千万台のデバイスが感染しましたが、その中には日本国内に設置されたIoTデバイスも含まれていたことが判明しています。

続々登場しているMiraiの亜種には、IoTデバイスを仮想通貨のマイニングに使用するものもあり、このようなマルウェアに感染してしまえば、所有しているIoTデバイスが知らない間にマイニングに利用されていることもあり得ます。マイニングには高スペックなPCが必要と言われているため、処理能力の低いIoTデバイスは無関係と思われるかもしれませんが、IoTデバイスは膨大な台数が使用されているのでそれらを大量に乗っ取ってしまえばマイニングが可能になります。今後もIoTデバイスを狙った新たなマルウェアは確実に増加していくと予想されています。

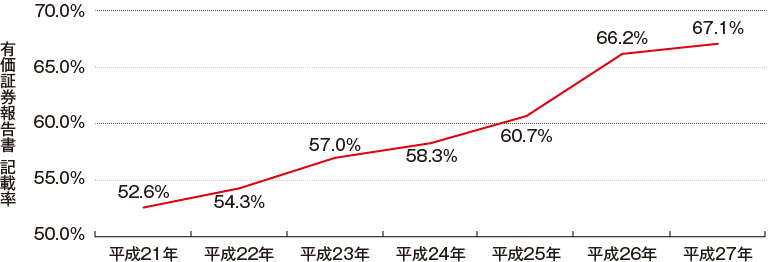

Miraiだけでなく、IoTデバイスを踏み台とする攻撃は増加しており、知らないうちに犯罪に加担していたということも起こり得ます。自社に設置しているIoTデバイスが攻撃の踏み台として利用された原因が、セキュリティ対策を怠ったことによるマルウェア感染だったと判明したとして、もしそれが公にされるようなことがあれば、株価に影響を与える可能性もゼロではありません。これまでもマルウェアへの感染による個人情報の漏洩が発覚した後、その企業の株価は軒並み下落してきました。そのため、企業が投資家に向けて発信する経営状況や財務状況、業績動向などのIR資料に含まれる有価証券報告書にサイバーセキュリティ関連の情報を記載している割合が年々増加傾向にあります。NISC(内閣サイバーセキュリティセンター)が公開した「平成28年度 企業のサイバーセキュリティ対策に関する調査」によると67.1%にも達しています。この数値は、サイバーセキュリティ対策を怠ることが株価や企業価値に影響を与えることの認知度を示しているとも言えます。企業・組織が背負うサイバーセキュリティに対する責任は、年々重くなっています。

製品出荷時のデフォルトパスワードは必ず変更してください。さまざまなIoTデバイスのデフォルトパスワードを公開しているWebサイトもあり、変更せずに使い続けることはパスワード設定なしで使用しているのと同じです。マルウェアへの感染を防ぐ最低限の対策として、パスワードの変更や通信の暗号化が必要です。

また、製品購入時には、メーカーがしっかりしたサポート窓口を設けているかを必ず確認してください。PCやスマートフォンは数年で買い替えられることが多いと思いますが、Webカメラやスマート家電と言われるような冷蔵庫・電子レンジなどは耐用年数を超えて10年以上の長期にわたり使い続けられることが多く、その間に製品の販売が終了してしまうこともあります。販売終了後の保守期間がどれくらいあるか、セキュリティパッチが提供されるか、アフターサポートについてしっかりと明示された製品を選ばれることをお薦めします。そのほか、NISCを中心に提唱している「セキュリティ・バイ・デザイン」を取り入れているかどうかも製品を購入する際の基準になります。「セキュリティ・バイ・デザイン」は「情報セキュリティを企画・設計段階から確保するための方策」として定義されたものです。この中で、「IoTシステムの設計・構築・運用に際しては、セキュリティを事前に考慮するセキュリティ・バイ・デザインを基本原則とし、これが確保されていることが当該システムの稼働前に確認・検証できる仕組みが求められる」と記載されており、安全なIoTシステムのために、セキュリティ・バイ・デザインは基本原則として掲げられています。

従来の情報システム機器と比べ、IoT機器はパッチ適用やセキュリティアップデートが容易ではない場合が多いため、購入するIoT機器が設計段階からセキュリティが検討された「セキュリティ・バイ・デザイン」が取り入れられた製品であるか、購入前にメーカーのWebサイト等で確認してください。

企業・組織のセキュリティ対策を担われているのは、情報システム部門の方であることが多いと思います。総務部門が見守り機能付きの電気ポットを購入していたとしても、それがWi-Fi接続機能を搭載したIoTデバイスだと気づかれるセキュリティご担当者は少ないのではないでしょうか。PCであれば購入やリースの相談が情報システム部門に入るかと思いますが、電気ポットの購入は相談されないと思います。その電気ポットが知らないうちにインターネットにつながっている可能性もゼロではないため、総務部門に備品購入時にはWi-Fi機能なしに限定することを周知するなど、今すぐできる対策に着手してください。また、IoTデバイスは購入後すぐに使えることを重視して作られているため、出荷時の設定はすべての機能がONになっていることが多いのですが、使わない機能をOFFにしておけば攻撃を受ける可能性を減らすことにつながります。

IoTデバイスのセキュリティ対策は、デフォルトパスワードのまま使用しない、最新のファームウェアを適用するなど、広い意味ではPCと同じだと考えていただけば問題ないと思います。IoTデバイスだけのセキュリティ対策として考えるのではなく、システム全体でセキュリティを担保する。ネットワーク機器に関してパフォーマンスが下がっていると感じたら、すぐにネットワークから切り離すというポリシーを周知しておくだけでも効果はあると思います。

残念ながら絶対にマルウェアに感染しないと言い切れる完璧な対策はないので、サイバーセキュリティ対策においては「いかに被害を最小化するか」ということが最も重要となります。問題が発生している最中に、どうしたら被害を最小化できるのかを考えることは難しいので、今のうちに攻撃の踏み台として狙われる可能性があるIT資産を洗い出し、対応マニュアルや復旧マニュアルを作成しておいてください。企業・ 組織が把握していないIT機器の存在が情報漏洩を招く恐れがあるため、所有しているIT資産を漏れなく把握することの重要性は以前から言われています。同じようにIoTデバイスも「SKYSEA Client View」のようなツールを使って知らない間にネットワークにつながっているデバイスがないかを把握しておくことが重要です。

個人の対策には、当社が販売しております「ESETセキュリティ ソフトウェア シリーズ」の「ホームネットワーク保護」のような機能を活用いただくこともご検討ください。ネットワークに接続されている端末一覧の表示、Wi-Fiルーターの検査に加え、セキュリティの弱い安易なパスワードが設定されていたり、脆弱性が公表されているにも関わらず適用されていなかったりするデバイスのチェック用途としてご活用いただけます。このような機能を持ったツールを導入し、危険な状態のデバイスが存在していないかをチェックすることも「被害の最小化」につながる対策です。残念ながら、サイバー犯罪が一度に高額な金銭を得ることができるビジネスとして成り立ってしまったことで、機密情報の有無にかかわらず、すべての企業・組織がターゲットにされています。

このような状況で皆さまに強くお伝えしたいのは、繰り返しになりますが、サイバー攻撃を受けた際には「被害・影響の最小化」が最も重要だということです。現在の対策が最小化を考慮できているか、今一度ご確認ください。

キヤノンITソリューションズ株式会社は、キヤノンマーケティングジャパングループのITソリューション事業における中核企業として、幅広い業種において積み重ねた豊富な導入実績と技術力、長年の研究開発で培った先端技術を強みに、多様化するお客様のリクエストにお応えできるソリューションを創出します。さらには新たな付加価値を生む創造力のもと、グローバルIT市場の中で、お客様満足に貢献する真に価値あるサービスの提供を目指します。