可視化と自動化がポイントに

パロアルトネットワークス株式会社

シニアプロダクトマーケティングマネージャー

広瀬 努 氏

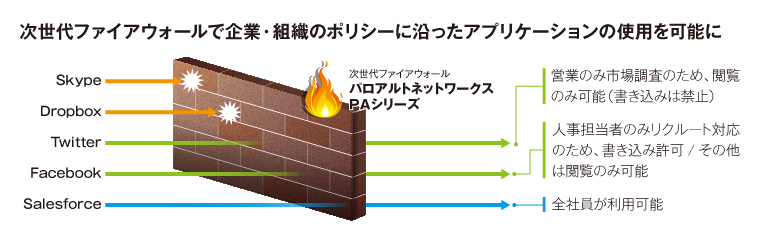

そもそも、ファイアウォールはネットワークの通信を制御するための仕組みですが、どの程度細かくアプリケーションを可視化/識別し、制御できるかが、従来のタイプとの違いになります。

2つの違いを、ポートを道路に、ポートを通る通信を自動車として検問に例えると、セダンは止めるが他の車種は通過させるという識別レベルの検問が従来のファイアウォールです。次世代ファイアウォールは、通過させる自動車の中でもナンバープレートの最後の数字が1であれば止めるといった細かいレベルの識別と制御が可能です。

なぜ今そこまで細かいレベルの制御が求められているかと言いますと、業務で使われるアプリケーションの多くがインターネットを経由して利用するものに変わってきているからです。Office 365やLINEなどインターネットを利用した便利なアプリケーションは数多くありますが、それらを野放図に使わせてはマルウェアへの感染や情報漏洩の危険を高めることになってしまうため、業務に不要なアプリケーションについては使用を禁止するべきです。しかし、SNSの業務利用を禁止していても、業務アプリケーションとSNSが同じポートを使っている、人事課の社員には情報の発信や収集を目的にFacebookやTwitterの使用を許可しているなど、一様に禁止してしまうことで業務に支障を来す場合もあります。次世代ファイアウォールは、複数のアプリケーションが同じポートを使用していても通信の中身を可視化して識別したり、利用者ごとの制御が可能です。インターネット経由で必要な機能を必要な分だけサービスとして利用できるSaaSアプリケーションを利用して、利便性と業務の効率化を維持しながら、マルウェアへの感染リスクを低減するためには欠かせないツールです。次世代ファイアウォールというと大手企業向けの製品と思われているかもしれませんが、業務でインターネットを利用しているならば、企業・組織の規模に関係なく安全な通信のために必須と認識してください。当社では中小企業のお客様に向けて「PA-800」シリーズや「PA-220」といったモデルをご提供していますので、ご検討いただければと思います。

また当社の次世代ファイアウォールは、一回のチェックですべての機能を提供できる点が他社との違いです。製品選定時には、シングルパスで制御できることをチェックポイントの一つにしていただければと思います。

パロアルトネットワークス株式会社

Unit42 サイバースレットインテリジェンスアナリスト

林 薫 氏

数年前まで、クラウドの利用はITインフラのみという企業・組織が多かったのですが、近年は急速にアプリケーションをSaaSへ移行する動きが進んでいます。企業・組織のセキュリティ担当者の方々にとって、インターネットへの接続を前提としたクラウドサービスの利用では、利用状況が見えづらいことが一番の不安要素だと思います。利用状況が把握できていなければ、知らない間にオンラインストレージが使われて、機密情報が漏洩していたとしても気づくことができません。個人情報については、厳しい取り扱いルールとポリシーを作成し運用状況のチェックも定期的に行われていると思いますが、個人情報以外の情報はそこまで管理されていない企業・組織が多いのではないでしょうか。

例えばクラウド型メールでは、メールアカウントが乗っ取られると、攻撃者は入手したIDとパスワードを使用して、外部からでもメールを盗み見できてしまいます。2017年に某大手航空会社がメール詐欺の被害に遭って3.8億円をだまし取られましたが、報道を見る限り犯人はメールを盗み見てやり取りをすべて把握した上で、ここぞというタイミングで取引先になりすましたメールを送っているようです。この事件は航空会社か取引先どちらかのメールアカウントが乗っ取られたことにより発生した可能性が高いと言われています。サイバー犯罪の被害が報道されれば株価に影響を与えるなど、さまざまな形で経営に大きなダメージをもたらすため、保有している情報の重要性と、その情報をやり取りしている経路がどこにあり、現在どのように扱われているかを把握しておかなければなりません。確認した結果、問題が発見されれば正しいルートを作成してリスクを低減しておくことが求められます。これからのクラウド時代、インターネットを介した情報のやり取りについて経路全体を可視化して制御するということは、大手企業だけでなく中小企業にとっても当たり前の対策で、可視化できていないということは許されない状況になっています。

さらに、標的型攻撃、ランサムウェアなどさまざまな攻撃が日々膨大な量で新たに現れ、手法も高度化しています。 オンプレミス、クラウドの別なく、可能な限りリスクをなくす対策を自動化しておき、何か起きた際には即座に対策が実行されるようにしておくことが重要です。そのためには、アプリケーションのレベルまで状況を可視化し、複数防御機能やエンドポイントまでが高速に自動で実行できる環境が必要です。

例えば自動車の検問を、車種と運転手の年齢や性別でフィルターをかけて実施するとします。その際、自動車の専門知識を持った担当者が車種を判別して、次のチェックポイントで別の担当者が運転手の年齢を見分けるという方法で行えば、検問を通過するまでに時間がかかり渋滞の原因となります。もし、一人の人が車種も年齢も同時に判別できれば、一つのチェックポイントで識別を完了できるので、検問に要する時間を短縮できます。

通信のチェックも同様で、一定時間の処理能力(スループット)の高さが業務パフォーマンスの差につながってきます。労働人口の減少が課題となっている今、少ない人数で業務効率を上げることが求められるため、スループットの能力についてはお客様から質問を受けることが多くなっています。私どもの製品は、通信内容を詳細にチェックして可視化し、目的に合わせて細かい制御が可能である点を評価いただくことが多いのですが、スループットについても非常に重視しており、そのパフォーマンスについてもお客様から評価いただいています。今後、次世代ファイアウォールを選定される際には、スループットの差によるパフォーマンスの違いも比較いただければと思います。

当社には、Unit42というリサーチ部門があります。製品ではなく“セキュリティ意識”を購入していただくための啓蒙活動を行っている部門で、パロアルトネットワークスの脅威インテリジェンスサービスをもとに、日本向けの脅威インテリジェンス情報の提供や日本独自の脅威情報を分析しています。

Unit42が分析した日本におけるサイバー攻撃の特徴として、諸外国に比べてメールからのマルウェア感染率が高いことがあります。世界ではメールによる感染が全体の約50%なのに対し、日本では約87%とほかの要因に比べて突出した値となっています。原因は明白で、業務におけるメール依存率の高さです。データの送付にもメールが使われることが多いのですが、クラウドはよくわかっていないので、ファイル転送サービスは使いたくないというのが主な理由です。このことが日本を狙う攻撃者がメールを攻撃用ツールとして活用する要因となっています。

特に多いのが、実在する企業や個人になりすまして送られてきたメールに添付されているファイルを開いたことによる感染です。日本の企業・組織の多くは、メールの添付ファイルに対して、受信を許可するファイル形式を限定するなどのポリシーを適用しておらず、マルウェアが添付されたメールの多くが従業員の元に届いています。ビジネスにおけるメールのやり取りで、実行ファイルやスクリプトファイルを添付することはまずあり得ませんので、これらのファイルを制限することでマルウェアへの感染率は格段に下がるはずです。Microsoft社やGoogle社などが提供している、クラウド上のメールサービスでは、実行ファイルやスクリプトファイルを添付したメールの送信を禁止するポリシーが適用されていることで、ユーザーはある程度の恩恵を受けています。添付ファイルのポリシー適用は非常に効果の高い対策ですので、自社でメールサーバーを立てているなどの環境であれば、今すぐポリシーの見直しに取り掛かってください。

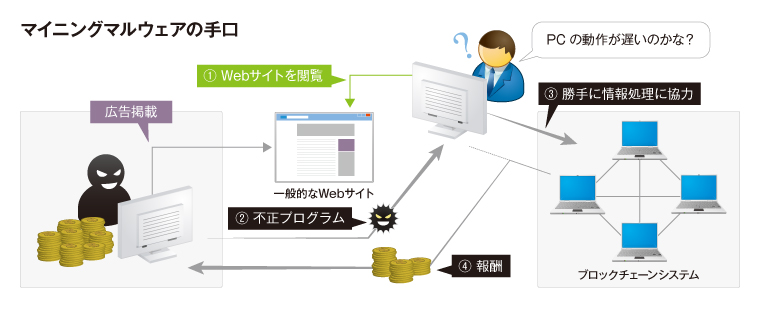

2016~2017年にかけてランサムウェアが猛威を振るいましたが、バックアップの重要性がある程度浸透して身代金を支払う被害者が減ってきたことから、攻撃者にとってランサムウェアはもうからないという認識に変わってきています。攻撃者が新たに利益を得る手段として注目しているのがマイニングです。マイニングとは仮想通貨の暗号化システム、取引履歴のシステムに参加して、二重払いや不正を防ぐため、過去の取引履歴の整合性を取りながら取引の承認・確認作業を行うことです。マイニングには膨大な計算量が必要となりますが、計算はマイナー(採掘者)と言われる有志によって行われ、自分のPCで膨大な計算を行った対価として報酬が支払われます。問題になっているマイニングマルウェアは、マイニングを行うソフトウェアが勝手にインストールされ、感染したPCはハードウェアリソースを勝手に使われてしまうというもので、マイニングした報酬は犯罪者が受け取る仕組みになっています。爆発的に流行したランサムウェア攻撃に使われていたツールがそのままマイニングマルウェア配布にも使えてしまうことから、仮想通貨のマイニングマルウェアは今後ますます増加していくと予想されています。個人の被害だけでなく、Webサイトの閲覧によりマイニングマルウェアに感染するようWebサイトを改ざんされるなど、今後は企業・組織でも被害が増える可能性があります。マイニングマルウェアはランサムウェアのようにひと目で感染に気づくものではなく、PC使用者が感染を疑うポイントが「特に変わりないが、いつもよりPCの動作が遅い気がする」というくらいのものであるところが厄介です。

マイニングしようとしてマイニングソフトウェアをインストールする人もいるので、アンチウイルスベンダーによってはマルウェアと認めていない場合もあります。そのため、企業・組織では、ゲートウェイで止めてしまうなどの設定を今のうちに行ってください。 反対する人はまずいないポリシーだと思います。

これまでなかった新型のマルウェアに対しては、シグネチャを使ったパターンマッチングベースのアンチウイルスでは対抗できなくなってきました。 これまでのウイルス対策のアプローチは、おとりのシステムでマルウェアの検体を集めて解析することでシグネチャを作成、検証を経て配信した後、アンチウイルスソフトがそれを受信します。その後、スキャンを実行して初めてマルウェアを検出できるのですが、一連の流れの途中で新型のマルウェアに侵入された場合、検出できずに被害が発生します。

高速インターネットやクラウド、SNSにより、新しいマルウェアを繰り出すスピードや量、手口の進化などすべてが加速おり、未知の脅威への備えはますます重要です。対策アプローチで重要なポイントは二つあり、一つは攻撃を受ける面をなるべく減らしておくことです。未知の脅威を素早く見つけるクラウドタイプのリアルタイム解析が求められます。

当社では、Trapsという次世代エンドポイントセキュリティを提供しています。Trapsは脆弱性対策で攻撃を受ける面を減らし、最新のマルウェアには最新のクラウドサンドボックス環境で対抗する次世代型のエンドポイントセキュリティです。これまでのアプローチとは全く異なる最新のエンドポイントセキュリティで、投資が長続きするSaaSタイプのエンドポイントセキュリティとも言えます。

日本の企業・組織でサイバーセキュリティ対策を強化しようとする傾向が高まるのは、大規模な個人情報漏洩が報道されたタイミングであることが多いのですが、サイバーセキュリティ関連事件の発生件数に対して、報道されるのはごくわずかです。当社では新たなマルウェアを一年間に6,000万個発見しています。これは一日に16万個、ひと月で500万個も見つかっていることになります。この数値を見れば、気づいていないだけでほとんどの企業・組織にマルウェアが届いていており、被害発生件数も発表されている数値より多いことが容易に想像できると思います。

世界的に見て日本は傷害・窃盗などの犯罪発生件数が少なく安全なイメージがあるかもしれませんが、サイバー犯罪はグローバルに行われており日本だから安全ということはありません。また、傷害・窃盗などとは違い、日本の国家機関で取り締まることは難しい犯罪です。攻撃手法は日々進化を続けており、従業員のモラルや危機意識に頼るだけで乗り切れるものでもありません。このような状況下で情報を守っていくためには、人の手に頼っている作業を極力自動化していくことが求められます。

日本で自動化が進まない要因の一つが、欧米と比べて人の異動が頻繁ではないことがあります。欧米では同じ職種で転職を繰り返すことでキャリアを追求し続ける傾向が強く、人の動きが流動的です。また、さまざまな国から人材が集まる米国などは、文化や常識も多種多様です。そのため、セキュリティ対策についてはフレームワークの構築やシステムの整備を推進して、人に依存しないことを基本に進められてきました。

日本でも公共団体では2~3年ごとに人事異動があるため、現在のような人に依存した運用を続けていけば、確実に破綻してしまいます。攻撃が前年と比べて20%増加したからといって、人を20%増員することは不可能です。欧米に比べIT化が遅れていると言われる日本でも、早急にシステムやネットワークを機械的に処理できる環境を整えて、業務や情報の流れを可視化していくことが重要です。

セキュリティ対策を自動化していくことは大事ですが、人へのトレーニングも欠かすことはできません。サイバー攻撃の防御は、テクノロジーとプロセス、人を組み合わせて複層的に行っていくことが必要で、どれか一つでも欠けていれば成立しません。セキュリティ対策製品もこれを入れておけば絶対に大丈夫というものは存在せず、さまざまな製品を組み合わせて対策していくことが必要です。しかし、経営層から対策についての理解が得られず、必要な製品が導入できないという悩みを抱えているセキュリティご担当者もいらっしゃるのではないでしょうか。経営層に対しては、機能対応表のような○×で提案しても理解いただくのは難しいと思います。必要なのは、話題になっている攻撃の問題点や自社が被害を受けた場合、経営に及ぼす影響範囲についての情報を収集し、サイバー攻撃の被害がビジネスに直結する問題につながっていると説明できることです。

セキュリティ対策はいくつかの製品を組み合わせて実現していくものですが、やみくもにあれもこれも導入すればいいというものではありません。それぞれの製品が出力するログ情報を集約して一元的に状況判断しようとした際、連携による自動化ができていなければ情報を人の手で組み合わせる作業が必要となり無駄に時間がかかってしまいます。せっかく性能の高い製品を導入しても、いつまでも人手がかかるようでは、経営者はITに投資した効果を感じ辛いと思います。今後のセキュリティ製品選定には、製品同士の連携により「求めている情報が自動的に抽出できる」という観点を意識していただければと思います。

パロアルトネットワークス株式会社

パロアルトネットワークスは、2005年米国で設立されたサイバーセキュリティの時代をリードする次世代セキュリティソリューションを提供する企業です。世界中の数万もの組織をサイバー攻撃から防御し、アプリケーションの安全な稼働を実現します。先進的なセキュリティプラットフォームは革新的なアプローチで構築されており、高度かつ独自のサイバー脅威を防御する機能で、日々の業務や企業のもっとも価値のある財産を保護します。

TEL03-3511-4050