サイバーセキュリティリスクの現状

フォーティネットジャパン株式会社

FortiGuard Labs セキュリティストラテジスト

寺下 健一 氏

近年、サイバー攻撃の種類が増え、被害件数も増加する一方です。2018年も非常に多くのサイバー攻撃が発生しましたが、その中でも仮想通貨を不正にマイニングするマイニングマルウェアの増加が目立ちました。これは、犯罪者が仮想通貨を得る手段として組織のITリソースを不正なマイニングに使用するという攻撃で、使用者の許可なしにPCの能力を使って仮想通貨のマイニングが行われます。このような攻撃は、クリプトジャッキングやクリプトマイナーと呼ばれています。多くは正規のWebサイトにスクリプトを埋め込み、Webサイトを閲覧しただけでマイニングを実行するというものですが、最近ではブラウザ上でマイニングするだけでなく、サーバーやルーターなど多種多様なプラットフォームで実行することが可能になり、さまざまなシーンで攻撃の形跡が確認されています。

2016~2017年は身代金要求型のランサムウェアによる攻撃が多発しましたが、データのバックアップなどユーザー側の対策意識の向上もあり、攻撃者にとって利益を上げづらい状況となっていることもクリプトジャッキングが増加している要因と言えます。クリプトジャッキングはランサムウェアのように1回の攻撃で何万円もの金銭を得られるわけではありませんが、継続してマイニングし続けることにより仮想通貨ベースの利益を上げることができます。このところビットコインなど一部の仮想通貨の市場価格が下がってきていますが、攻撃者は今後の価格高騰を夢見ながら至る所にマイニングマルウェアを仕掛けています。

メディアの報道を斜め読みすると、仮想通貨のマイニングはCPUリソースを奪われるだけと思われがちですが、実際には企業・組織のセキュリティ対策にも影響を及ぼしています。クリプトジャッキングによる攻撃は、プログラムが実行されている限りマイニングし続けるため、攻撃者はターゲットがプログラムに気づいて駆除してしまうことのないよう、存在に気づかれないための策を講じています。例えば、動作している痕跡を残さないため、プログラムのインストール時にログ収集システムを停止させたり、エンドポイントに実装されているウイルス検知ソフトウェアを停止させてしまうといったことをしています。また、バックドアをインストールしてネットワーク内の別のターゲットに外部から攻撃を仕掛けるといったことも行っています。

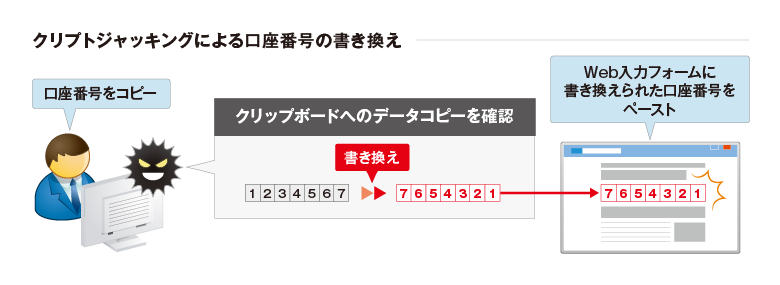

そのほかにも私どものリサーチャーが、ビジネスメール詐欺(BEC)と似た挙動のクリプトジャッキングを発見しています。Web入力フォームに振込先情報を入力する際、メールに記載された口座番号をコピーして貼りつけることがあるかと思いますが、クリップボードなどにデータがコピーされたという情報をキャッチしたマルウェアが、振込先の口座番号を書き換えてしまいます。CPUの使用率の上昇だけがクリプトジャッキングの脅威ではないということが、おわかりいただけると思います。

以前はコミュニケーションツールというとメールくらいでしたが、今ではLINEやFacebook、Instagramなど多岐にわたり、日本でそれらを利用したフィッシング詐欺市場の開拓が急速に進んでいることが増加要因と考えられます。コミュニケーションツールを使った攻撃では、文字情報だけでなく画像などの視覚コンテンツを用いるようになり、銀行のオンラインバンキングサービスのログインページやリンクページが本物と変わらないイメージで貼りつけられています。「パスワードの有効期限が過ぎましたのでこのボタンをクリックして更新してください。」と書かれていれば多くの人がクリックしてしまうのではないでしょうか。

認証情報を詐取する攻撃では、Webブラウジング中、金融機関のログインページを模した画面が突然ポップアップされパスワード変更を促されるという方法が有名です。攻撃者は金融機関だけでなく、日本のさまざまな分野に対する分析を進めています。大手配送業者と偽ったSMS(ショートメッセージサービス)が送りつけられる攻撃は、不在配達連絡がSMSで送られてくることが浸透し始めているのを悪用しています。もちろん記載されたURLをクリックすれば、フィッシングサイトに誘導されてしまいます。

一昔前のフィッシング詐欺は、送信者を詐称したメールを送りつけたり、メールに記載されたURLをクリックさせてフィッシングサイトに誘導するなどの方法で、ユーザーIDやパスワードなどのアカウント情報やクレジットカード番号といった個人情報を盗むというものでした。しかし、その当時のスパムメールは英文だったため多くの人が無視していました。ある種、日本人にとっては言葉の壁がセキュリティとして働いていたと言えます。その後、機械翻訳で日本語に変換したフィッシングメールが送られてくるようになりましたが、日本人が持っている日本語の感覚とは異なっていたり、日本では使われない漢字が含まれるなど、違和感の残るものでした。今では多くの翻訳ソフトウェアが機械学習や深層学習といったAI技術を取り入れ翻訳の精度を向上させたことで、無料の機械翻訳であっても自然な日本語に翻訳されるようになっています。以前の日本は、言葉の壁が自己防衛となってサイバー攻撃の被害に遭いにくい国でしたが、近年、日本でサイバー攻撃による被害が増加しているのは、残念ながら技術の発達によって言葉の壁がなくなったことが一因となっています。

すでにさまざまな媒体でも言われていますが、日本でも深刻化しているサプライチェーン攻撃のリスクです。最近では、サーバー向けのマザーボードなどの供給で世界最大手の一つである米国企業スーパーマイクロの製品に関する事件が有名です。報道されている内容では、中国政府がスーパーマイクロ社のサプライチェーンに入り込み、同社の製品に、設計図にはない極小のチップを取り付け、大手企業のデータセンターのネットワークにアクセスできるようにしていたということでした。米Bloombergが極秘捜査した結果、攻撃者がこれらサーバーを使ってネットワークに侵入するバックドアを設けることが可能な状態であったと報じられています。スーパーマイクロ社は否定しており現時点で真相は不明ですが、今の時代、自社組織だけで完結できるビジネスはほとんどないため、現実に起こり得るリスクです。

すでに多くの企業でサプライチェーンに対するリスクマネジメントに取り組まれていますが、今後は二次請け三次請けの企業のセキュリティ対策についても徹底する必要があります。

近年、自宅や外出先のカフェなどからも業務が行えるようリモートアクセスや、クラウドサービスのSaaS(Software as a Service)アプリケーションを利用できる環境を従業員に提供する企業・組織が増えています。SaaSアプリケーションは、オンライン上にデータを保存できたりと利便性が高い反面、内部のシステムともつながっているため、社内の情報が別のシステムにコピーされるといったセキュリティリスクも増大します。システムや情報が社内のサーバーに置かれていた時代は、社内ネットワークへの対策に重点を置けば良かったのですが、SaaSアプリケーションなどを利用するのであれば、クラウド側のセキュリティ対策も考慮していかなければなりません。インターネットを介してログインすることになるため、自組織の業務システムの入口が世界に広がっているとも言える状況で、アカウント情報を盗まれないための対策が急務となっています。

日本でも、SaaSアプリケーションへの不正アクセスによって社内システムに侵入され、内部のメールサーバーに置かれていたメールをすべて読み取られてしまったという被害が発生しています。クラウドの利用は、利便性が増すと同時にセキュリティの脅威も増大するということを理解して活用していく必要があります。

現状、テレワークに取り組む企業・組織は多くはありませんが、2019年の4月に「働き方改革関連法」が施行されるため、数年後には今よりも増えていると予想されます。テレワーク実施後は外部から業務アプリケーションにアクセスする社員が増えるため、パスワードを守る対策の強化を検討されるセキュリティご担当者もいらっしゃると思います。しかし、ID・パスワードはダークウェブで売買される商品であるため、金銭目的で積極的に盗もうとする攻撃者が多く、頻繁に更新してもすぐに盗まれると想定しておくべきです。

そこで、パスワードを補うセキュリティ対策として導入する企業・組織が増えているのが、二要素認証や多要素認証です。パスワードとは別の手段を使って利用者本人であることを証明しなければならないため、ワンタイムパスワードを生成するトークンやモバイルデバイスで受信したSMS、生体情報など認証に使用した要素を所持していなければログインすることができません。ID・パスワードだけの認証よりもセキュリティを確保できるため、二要素認証や多要素認証に対応しているシステムしか使用しないという企業・組織もあります。残念ながら認証コードが盗まれる可能性はゼロではありませんが、すでにパスワードだけで企業・組織の情報を守れる時代ではないため、これらの認証方法を積極的に導入していくことは重要だと思います。

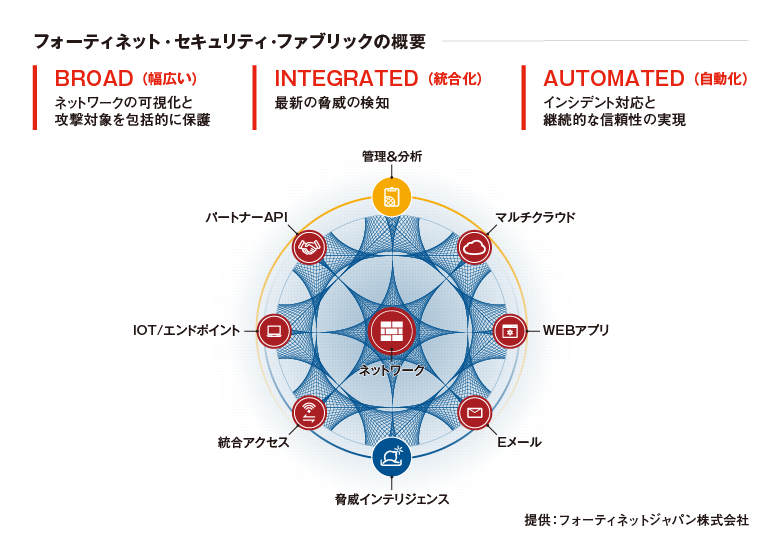

私どもは、もともとネットワークセキュリティに注力したUTMの会社でしたが、ゲートウェイの出入り口の防御だけでは攻撃を防ぐことはできないという考えから、現在はメールサーバーへの対策製品やエンドポイントセキュリティなど、さまざまな製品をご提供しています。一つのソリューションが新たなマルウェアと疑われるファイルを見つけた際には、製品間の連携による対策が可能です。例えば、疑わしいファイルが見つかった場合、まずはそのファイルの動作を停止してサンドボックスに転送、マルウェアであるか否かを分析します。マルウェアと判断した場合は、社内ネットワーク内でブロックするべきファイルとして情報をアップデートします。これにより、新種のマルウェアが既知のマルウェアとして認識されます。また、ゲートウェイのセキュリティ対策機器とも情報が共有できるので、メールセキュリティ製品が導入されている環境であればユーザーに届く前にブロックすることが可能になります。さらに、クラウド型セキュリティサービスに加入されているお客様に対しては、グローバルのセキュリティインテリジェンスが利用者間で共有されますので、どこかの国で見つかった新種のマルウェアについても、クラウドサービスを通じて素早く自組織のセキュリティポリシーをアップデートできるというメリットがあります。

また、自社の製品だけでなく、「セキュリティファブリック」というコンセプトを掲げ、他社の製品との連携も強化。同一アーキテクチャでの「ネットワークの可視化と攻撃対象の包括的な保護」「最新の脅威の検知」「インシデント対応と継続的な信頼性」を実現するため、連携製品に対してもセキュリティポリシーの自動アップデートが可能です。連携製品のラインアップは増え続けており、パートナーシップを結んだ企業のセキュリティソリューションを導入された企業・組織でのマルチベンダーによるセキュリティ対策の導入が容易になります。これからのセキュリティ対策は、それぞれの製品単体で行うのではなく、ネットワーク全体をトータルで保護していくことが必要です。企業・組織のセキュリティ人材不足が深刻化している中、セキュリティ対策ツールが増えることはセキュリティ担当者の負担増にもつながります。私どもはUTM市場で50%以上のシェアがありますので、日本の企業・組織に導入されているUTMの半数以上が「FortiGate」です。多くのお客様が使い慣れたGUIで管理・運用できる「セキュリティファブリック」はこれらの課題に対する一つの答えになるのではないかと考えています。

このところ従業員に高いセキュリティレベルを求める企業・組織が増えています。しかし、疲れて注意力が低下したタイミングで怪しい添付ファイルを開いてしまうことは十分に考えられます。今必要なのは「そもそも人間はミスをするものだ」という前提に立って、人間が関与することなくセキュアな状態が保たれる対策です。

クラウドサービスは、新しいシステムとして導入の際のハードルが低いことや、社外からの安定した情報活用を可能にする高いアベイラビリティにより、今では企業・組織に欠かせないものになっています。しかし、クラウドで提供されるアプリケーションであるSaaSは簡単に導入できてしまうため、IT部門を介さずユーザー部門が勝手に契約して利用してしまうシャドーIT(野良クラウド)状態を招きやすいことが課題です。そういったクラウドサービスのセキュリティリスクを解決する方法として注目されているのが、CASB(Cloud Access Security Broker)です。

「FortiCASB」は各種SaaSの利用状況を把握し、承認されていないユーザーのアクセスの発見やレポートの出力ができるサービスをご用意しています。主要なSaaSサービスプロバイダをサポートしていますので、企業・組織は一貫性のあるセキュリティポリシーの適用が可能になります。

すでに機械学習を使って探し出したシステムやソフトウェアの脆弱性を、ゼロデイ脆弱性攻撃に利用している攻撃者もいます。ゼロデイ脆弱性の情報はダークウェブのマーケットでは非常に高値で取引されるので、今後はAIによる高度な分析によってセキュリティベンダーよりも早く新しい脆弱性を発見する攻撃者が増加することが予想されます。ダークウェブにゼロデイ脆弱性情報が氾濫するようになれば市場の原理と同様に廉価で取引されるようになると考えられるため、ゼロデイ脆弱性を使った攻撃が増えると予想しています。

また、私どもの調査では、一つの企業・組織で活動しているボットネット数が平均1.8という結果でした。多くの企業・組織で約2種類のボットネットが活動しているということになります。3%の企業・組織では10種類以上の活動を確認しています。これは、自組織の中に10人の犯罪者が歩いているのに、それに気づいていないのと同じです。3%と聞くと少ないと感じるかもしれませんが、私どもでは数万組織のうちの3%は非常に危険な数値と考えています。これはグローバル規模の調査結果ですが、国内に絞ってもほぼ同様の結果と考えていただいて問題ないと思います。

今後、企業・組織のサイバーリスクはこれまで以上に高まることは間違いありません。攻撃が来ることを念頭に置き、ツールを活用した高度なセキュリティ対策に真剣に取り組んでいただくときが来ています。

フォーティネット(Fortinet, Inc.)は、セキュリティ機器世界シェアNo.1※の次世代ファイアウォール / UTM「FortiGate」などの製品ラインアップで包括的なネットワークセキュリティソリューションを提供しています。世界各国で導入されているFortiGateなどのセンサーから集められた脅威情報は、FortiGuard Labs(フォーティガード ラボ)の200名を超えるアナリストチームによって分析され、アラートやシグネチャの作成に活用されています。