他社のシステムに侵入する『ペネトレーションテスト』を業務とする筆者が、

攻撃者の目線でセキュリティ対策について考えます。

株式会社トライコーダ 代表取締役 上野 宣 氏

奈良先端科学技術大学院大学で情報セキュリティを専攻。2006年に株式会社トライコーダを設立。ハッキング技術を駆使して企業などに侵入を行うペネトレーションテストや各種サイバーセキュリティ実践トレーニングなどを提供。

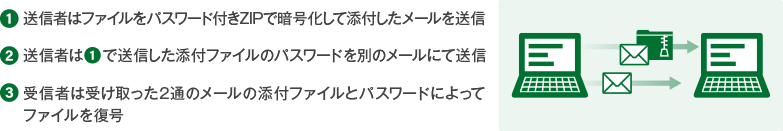

パスワード付きZIPファイルをメールに添付して送信する際に、次のメールでパスワードを送るという方法は、誰しもが一度は経験したことがあるのではないでしょうか。この方法は通称「PPAP」と呼ばれていて「P(Password付きZIPファイルを送ります)、P(Passwordを送ります)、A(暗号化)、P(プロトコル)」の略だそうです。もう少し詳しく手順を書くと下図のようになります。

「PPAP」の手順

この方法を使う目的は「添付ファイルの内容を第三者に見られるのを防ぐこと」のはずですが、その目的をまったく果たすことができない愚策です。多くの人がそれに気づいているにもかかわらず、日本国内では官民問わずPPAPが利用されています。自社では推奨していなくても、顧客から求められて仕方なく使うこともあるのではないでしょうか。

その需要の高さから、PPAPを自動的に行うためのメール送信ソリューションもあるほどです。しかし、この方式を使っているのは日本国内くらいで、海外とのやりとりでは見かけません。

本来の目的である「添付ファイルの内容を第三者に見られるのを防ぐこと」は、この方式では達成できません。攻撃者がメールを盗み見るためには、通信経路上でメールを盗聴したり、メールアカウントを乗っ取ってメールボックスの中身を見るという方法があります。この場合、1通目のパスワード付きZIPファイルが含まれたメールも、同じ手段で送られた2通目のパスワードが記載されたメールも両方とも攻撃者の手に渡ってしまいます。攻撃ではなく、送信者の人為的なミスでメールアドレスを誤って入力した場合も、2通とも間違えた相手に届いてしまうでしょう。メール送信ソリューションによって自動化されている場合ならなおさらです。

PPAPは、プライバシーマークなどの監査で求められる「ファイルの暗号化」に対応するために広まった手法だと思われますが、ファイルの暗号化は行われていてもパスワードの扱いがまったくセキュアではありません。対策をしているという雰囲気だけで、思考停止の状態に陥っているといっても過言ではないでしょう。

もう一つの目的である「受信者のPCに保存されたパスワード付きZIPファイルだけが漏洩する」という状況は防ぐことができるかもしれません。しかし、いつも同じパスワードを使っていたり、パスワードが簡単で推測しやすい場合だと、パスワードを攻撃者に容易に解読される可能性もあります。また、通常は受信者が端末に保存するのは解凍した中身のファイルなので、その効果もそれほど期待できないでしょう。

ほかにも、パスワード付きZIPファイルはスマートフォンでは容易に閲覧することができないなど、セキュリティの問題だけではなく利便性の問題もあります。

本来の目的を達成するためにはどうすれば良いのでしょうか。お勧めはGoogle DriveやMicrosoft OneDriveといったオンラインストレージを使用した、ファイル共有サービスの利用です。ファイル共有サービスでは、共有用のURLを生成できるので、そのURLをメールに記載します。受信者はURLにアクセスしてファイルをダウンロードできるため、利便性を損なうこともありません。

その際に設定可能であれば、下記のセキュリティ設定を施しましょう。

もし誤送信してしまった場合でも、適切なアクセス制御があれば他者はダウンロードできませんし、共有用URLを後から無効化することもできます。メールアカウントが乗っ取られた場合でも、有効期限やダウンロード回数制限などを設定しておけば、攻撃者が後日ファイルにアクセスできる可能性を減らすことが可能です。

ほかの代替案としては下記の対策も有効ですが、どちらも受信者がその方式に対応している必要がありますので、現実的な代替案としてはファイル共有サービスの利用がよいでしょう。

PPAP以外にも、皆さんが実施しているセキュリティ対策の中に「今までやっていたから」というだけで思考停止状態に陥ってしまい、本質的な対策となっていないものはないでしょうか。今一度見直してみることをお勧めします。

(「SKYSEA Client View NEWS vol.90」 2023年6月掲載)